Если вы планируете сделку с его участием, мы настоятельно рекомендуем вам не совершать ее до окончания блокировки. Если пользователь уже обманул вас каким-либо образом, пожалуйста, пишите в арбитраж, чтобы мы могли решить проблему как можно скорее.

Специалист по кибербезопасности несет ответственность за всю сеть компании: компьютеры, роутеры, мобильные телефоны и другие устройства, подключенные к интернету. Полагаться только на антивирусные программы нельзя уже давно, а после массового перехода на удаленку защищать соединения стало еще труднее.

Спрос на специалистов по кибербезопасности растет, и на эту должность приходят как эксперты, так и новички. Вторым начать карьеру в этой сфере помогут следующие 10 программ.

Для просмотра ссылки необходимо нажать

Вход или Регистрация

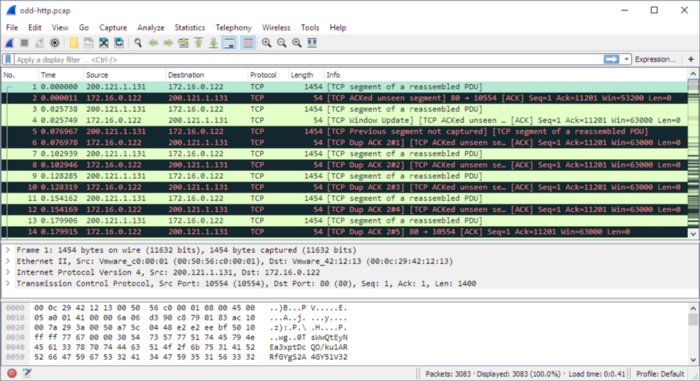

Wireshark — лучший в мире инструмент для анализа сетей. Это программа с открытым исходным кодом, которая позволяет изучать данные работающей сети в режиме реального времени.

Wireshark может разбивать пакеты данных на фреймы и сегменты, предоставляя подробную информацию о битах и байтах в пакете. Wireshark поддерживает все основные сетевые протоколы и типы данных. Также его можно использовать как инструмент для анализа пакетов, если вы администрируете сеть общего пользования. Wireshark имеет доступ ко всей сети, подключенной к роутеру.

Такие сайты, как Facebook и Twitter, поддерживают протокол https. Это значит, что даже если перехватить пакетные данные с компьютера жертвы через Facebook, они будут зашифрованы. Тем не менее, возможность захвата пакетов данных в режиме реального времени очень важна для поиска уязвимостей.

Для просмотра ссылки необходимо нажать

Вход или Регистрация

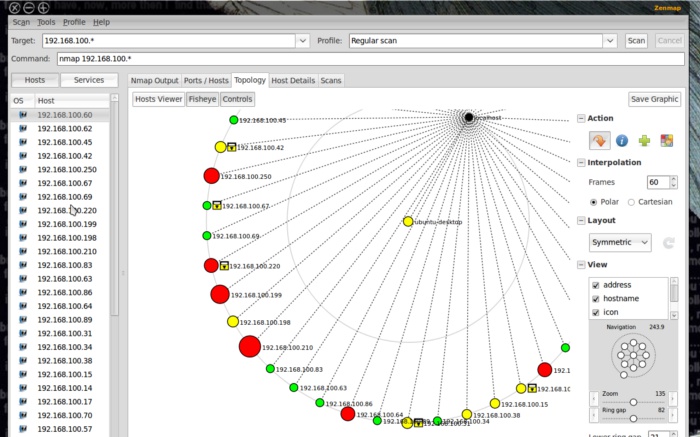

Nmap — первый инструмент, с которым вы столкнетесь, когда начнете работать тестировщиком уязвимостей. Это отличная программа для сканирования, предоставляющая подробную информацию о целевом устройстве: открытых портах, сервисах и операционной системе.

Nmap популярен по многим причинам. Это простой и гибкий инструмент с минималистичным интерфейсом, включающим в себя командную строку. В него можно добавить несколько расширений, чтобы выбирать различные типы сканирования. Доступны как ping-сканирование, так и более глубокий анализ, который дает детальную информацию о портах и сервисах.

Nmap также предлагает GUI-инструмент Zenmap с расширенными возможностями. С ним можно строить визуальные сетевые карты и проводить сканирование с помощью выпадающих списков. Zenmap отлично подходит для новичков, которые только начинают работу с командами Nmap.

Для просмотра ссылки необходимо нажать

Вход или Регистрация

(ранее Netcat)Netcat — универсальный инструмент для управления сетями. Это простой, но мощный сервис, который может просматривать и записывать данные о сетевых соединениях по протоколам TCP и UDP. Netcat работает как интерфейс для сканирования и прослушивания портов.

Через Netcat также можно пересылать файлы или получать доступ к компьютеру жертвы. Поэтому его часто применяют, чтобы установить соединение после взлома. Вы можете расширить функционал Netcat, добавив сценарии для более крупных или дублирующихся задач.

Несмотря на популярность Netcat, сообщество не очень активно поддерживало этот инструмент. Разработчики создали обновленную версию инструмента, назвав его Ncat и добавив поддержку SSL, IPv6, SOCKS и HTTP прокси.

Для просмотра ссылки необходимо нажать

Вход или Регистрация

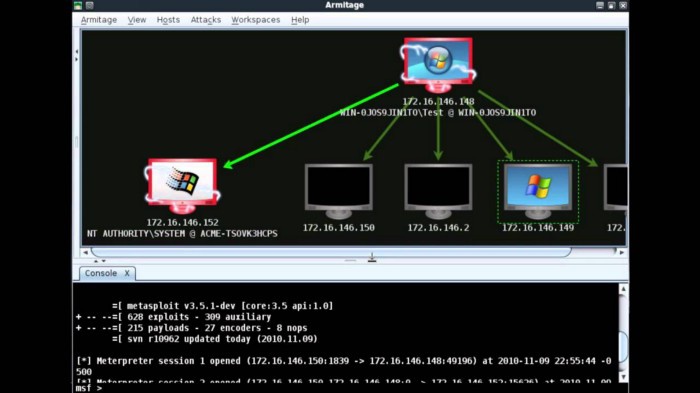

Это не просто инструмент — это полноценная среда разработки, которую можно использовать для всего жизненного цикла обнаружения уязвимостей.

Metasploit предлагает решения для большинства уязвимостей из общего перечня рисков. Сервис позволяет отправлять пакеты данных в целевую систему и получать к ней доступ через командную строку.

Metasploit — программа с множеством функций, среди которых есть как получение контроля над компьютером, так и сканирование портов, последовательный перебор ключей и выполнение скриптов. Вы также сможете создать и испытать собственные инструменты для взлома с помощью языка программирования Ruby.

Раньше это была программа с открытым исходным кодом, пока в 2009 году ее не купила Rapid7. Вы все еще можете получить доступ к бесплатному community edition и использовать все его функции.

Metasploit был просто инструментом с командной строкой. В 2013 году запустили GUI-интерфейс на базе Java Armitage. На ресурсе Offensive Security

Для просмотра ссылки необходимо нажать

Вход или Регистрация

подробное руководство по Metasploit.

Для просмотра ссылки необходимо нажать

Вход или Регистрация

Это инструмент с открытым исходным кодом, который может проводить расширенное сканирование интернет-сервисов. Nikto помогает обнаружить вредоносные файлы, ошибки в конфигурации, устаревшие программы, мультииндексы, конфигурации HTTP-серверов и программы, установленные на интернет-серверах.

Nikto рекомендуется для общего аудита безопасности интернет-серверов. Это быстрый инструмент, но его нельзя назвать незаметным. Он может быстро провести проверку большого интернет-сервера, но системы обнаружения кибератак сразу его распознают. Однако если требуется скрытая проверка, Nikto поддерживает и анти-IDS расширения.

Для просмотра ссылки необходимо нажать

Вход или Регистрация

Сервис отлично подходит для тестирования интернет-приложений. Burp Suite — универсальный набор инструментов для различных сценариев тестирования. Он популярен как среди профессионалов, обеспечивающих безопасность интернет-приложений, так и среди тех, кто ищет уязвимости, чтобы получить вознаграждение.

Возможности Burp Suite обеспечивают весь жизненный цикл тестирования — от сканирования до управления целевым устройством.

Одна из главных функций инструмента — возможность перехватывать запросы HTTP. Обычно браузер отправляет их интернет-серверу, а он присылает ответ. С Burp Suite можно совершать операции типа man-in-the-middle («человек посередине»), управляя и запросом, и ответом.

У приложения отличные инструменты автоматизации и интерфейс, которые позволяют сделать работу быстрее и эффективнее. Базовые функции Burp Suite можно расширить при помощи плагинов BApps.

Для просмотра ссылки необходимо нажать

Вход или Регистрация

Во многих системах для аутентификации по-прежнему используются пароли. Даже если вы удачно проникнете на сервер или в базу данных, вам придется расшифровать секретное слово, чтобы рачширить свои возможности.

John the Ripper — простой и очень быстрый взломщик паролей, поддерживающий пользовательские списки слов. Он справляется с большинством методов шифрования, таких как MD5 и SHA.

Для просмотра ссылки необходимо нажать

Вход или Регистрация

Aircrack-ng — набор инструментов для работы с беспроводными сетями: перехвата соединений, взлома WPA-ключей, отправки пакетов и так далее.

Некоторые возможности Aircrack-ng:

- airodump — перехватывает пакеты;

- aireplay — отправляет пакеты;

- aircrack — взламывает протоколы WEP и WPA;

- airdecap — расшифровывает протоколы WEP и WPA.

Для просмотра ссылки необходимо нажать

Вход или Регистрация

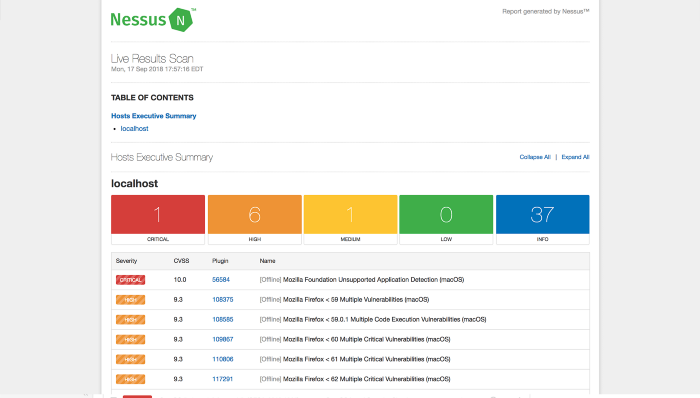

Nessus — популярный корпоративный сканер уязвимостей. Он создан для всестороннего анализа рисков и передачи отчетности. Если с Nmap вы можете сканировать и находить порты или службы, то Nessus сообщит вам список уязвимостей и как ими можно воспользоваться.

У Nessus отличный интерфейс, десятки тысяч плагинов и поддержка внедренных скриптов. Nessus пользуется популярностью у бизнеса, потому что помогает проводить аудит на предмет различных требований, например, PCI и HIPPA. Nessus также сообщает, насколько серьезны уязвимости, чтобы им уделили должное внимание.

Nessus — платная программа, но у нее есть бесплатная версия для дома. Кроме того, у Nessus есть аналог с открытым исходным кодом, он называется

Для просмотра ссылки необходимо нажать

Вход или Регистрация

и обладает схожими возможностями.

Для просмотра ссылки необходимо нажать

Вход или Регистрация

Это программа с открытым исходным кодом для обнаружения и предотвращения вторжений в сеть. Она может анализировать трафик в режиме реального времени и регистрировать входящие пакеты данных, чтобы выявлять сканирование портов, трояны и прочее подозрительное поведение.

В отличие от других инструментов из нашего списка, Snort используется преимущественно для защиты. Но он также позволяет понять тактику злоумышленника, фиксируя его действия. Еще с помощью Snort можно построить DNS-воронки для перенаправления атакующего трафика, обнаруживая векторы нападения.

У него есть пользовательский веб-интерфейс под названием BASE (Basic Analysis and Security Engine), который позволяет писать запросы и анализировать оповещения.

В современном мире сетей все — от правительственных учреждений до банков — хранят важную информацию в облаке. Кибератаки по-прежнему могут парализовать целую страну. Поэтому защита сетей — это не выбор, а необходимость. Независимо от того, новичок вы или опытный специалист по кибербезопасности, эти инструменты будут вам полезны.

Для просмотра ссылки необходимо нажать

Вход или Регистрация