В протоколе обнаружения сервисов (Service Location Protocol, SLP) нашли опасную уязвимость, с помощью которой злоумышленники могут усилить DDoS-атаки в 2200 раз.

Всего в Сети можно найти около 54 тысяч уязвимых SLP-установок. Проблема отслеживается под идентификатором CVE-2023-29552, на нее обратили внимание исследователи из BitSight и Curesec. По словам специалистов, более двух тысяч организаций используют устройства с уязвимыми SLP-установками.

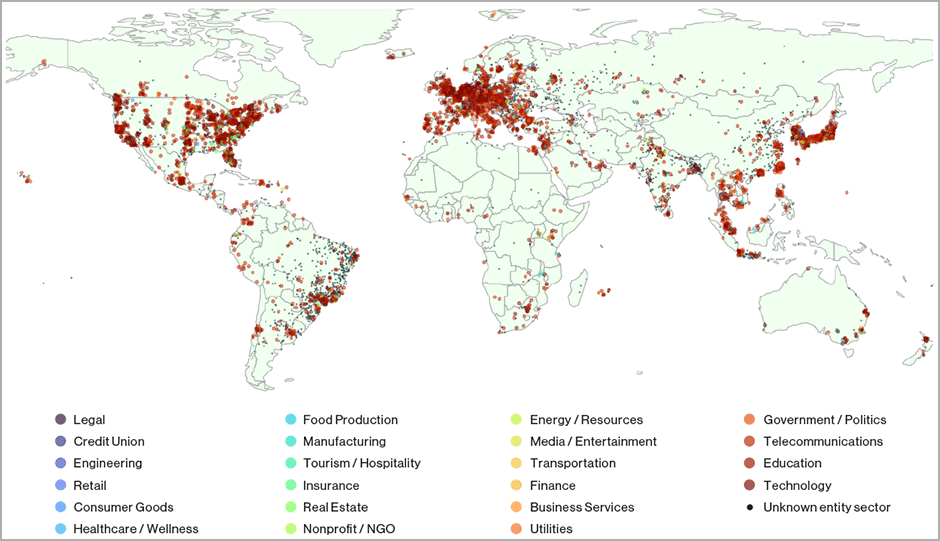

Среди затронутых систем есть гипервизоры VMWare ESXi, принтеры Konica Minolta, модули IBM Integrated Management и маршрутизаторы Planex Routers. Большинство дырявых установок нашлось в США, Великобритании, Японии, Германии, Канаде, Франции, Италии, Бразилии, Испании и Нидерландах.

Протокол обнаружения сервисов был создан в 1997 для использования в сетях LAN, на сегодняшний день он являются уже устаревшим. Подключение и взаимодействие устройств в случае с SLP осуществляется через UDP и TCP по порту 427. Изначально подразумевалось, что SLP не должен торчать в Сеть, однако организации годами открывали его на десятках тысяч устройств.

Как отметили в BitSight, все эти устройства содержат уязвимость CVE-2023-29552, получившую 8,6 балла по шкале CVSS. С помощью этой бреши атакующие могут значительно усилить DDoS-атаки на своих жертв. Если говорить конкретнее, баг позволяет неаутентифицированным злоумышленникам зарегистрировать произвольные службы на SLP-сервере, а также манипулировать контентом и размером ответа, чтобы достичь максимальной амплификации — в 2200 раз.

Организациям рекомендуют отключить SLP на торчащих в Сеть устройствах. Для защиты можно также настроить файрвол на фильтрацию трафика UDP и TCP на порту 427.

Всего в Сети можно найти около 54 тысяч уязвимых SLP-установок. Проблема отслеживается под идентификатором CVE-2023-29552, на нее обратили внимание исследователи из BitSight и Curesec. По словам специалистов, более двух тысяч организаций используют устройства с уязвимыми SLP-установками.

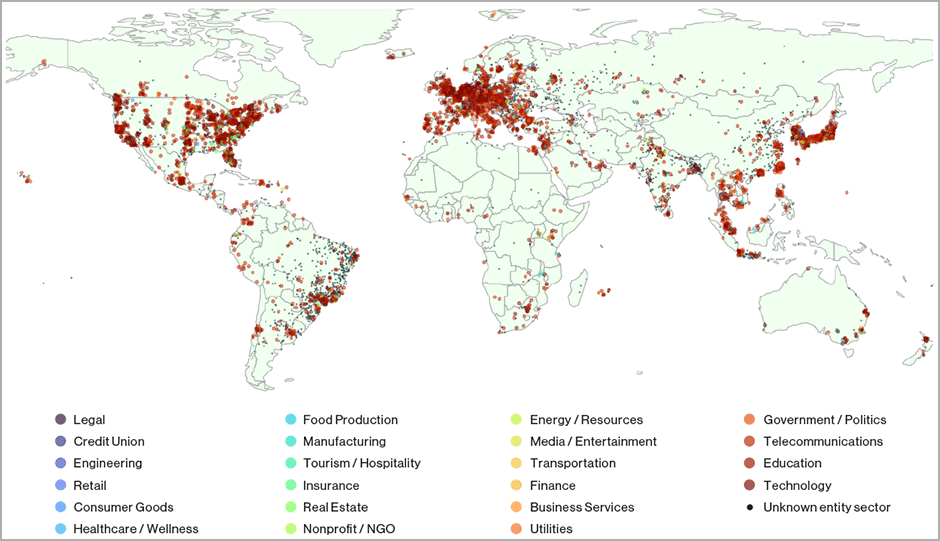

Среди затронутых систем есть гипервизоры VMWare ESXi, принтеры Konica Minolta, модули IBM Integrated Management и маршрутизаторы Planex Routers. Большинство дырявых установок нашлось в США, Великобритании, Японии, Германии, Канаде, Франции, Италии, Бразилии, Испании и Нидерландах.

Протокол обнаружения сервисов был создан в 1997 для использования в сетях LAN, на сегодняшний день он являются уже устаревшим. Подключение и взаимодействие устройств в случае с SLP осуществляется через UDP и TCP по порту 427. Изначально подразумевалось, что SLP не должен торчать в Сеть, однако организации годами открывали его на десятках тысяч устройств.

Как отметили в BitSight, все эти устройства содержат уязвимость CVE-2023-29552, получившую 8,6 балла по шкале CVSS. С помощью этой бреши атакующие могут значительно усилить DDoS-атаки на своих жертв. Если говорить конкретнее, баг позволяет неаутентифицированным злоумышленникам зарегистрировать произвольные службы на SLP-сервере, а также манипулировать контентом и размером ответа, чтобы достичь максимальной амплификации — в 2200 раз.

Организациям рекомендуют отключить SLP на торчащих в Сеть устройствах. Для защиты можно также настроить файрвол на фильтрацию трафика UDP и TCP на порту 427.

Для просмотра ссылки необходимо нажать

Вход или Регистрация