Киберпреступная группировка RedGolf, которую связывают с китайскими властями, запустила кампанию, основным инструментом в которой выступает кастомный бэкдор KEYPLUG.

Вредонос способен атаковать как Windows, так и Linux. По словам специалистов, RedGolf уже давно орудует в цифровом пространстве, а её целями становятся организации из самых разных отраслей по всему миру. Группировка ранее уже демонстрировала способность оперативно задействовать эксплойты для новых уязвимостей (примером могут выступить Log4Shell и ProxyLogon).

RedGolf также имеет репутацию хорошо подготовленной группы, которая разрабатывает и использует собственные вредоносные программы под разные цели.

Бэкдор KEYPLUG впервые попался исследователям в марте 2022 года. Тогда его выловили в атаках на государственные сети США. В октябре 2022-го Malwarebytes сообщила о новой волне атак зловреда, тогда пострадал госсектор Шри-Ланки.

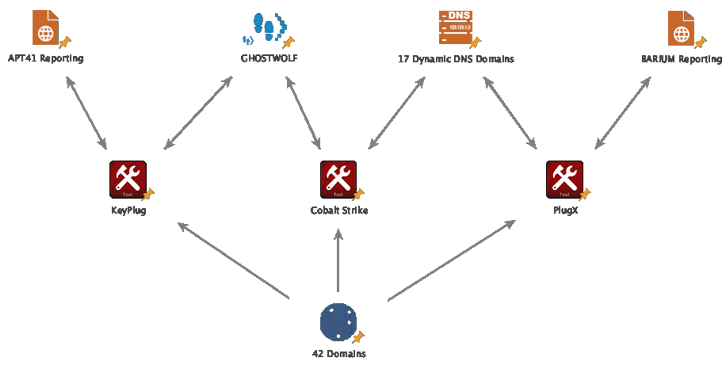

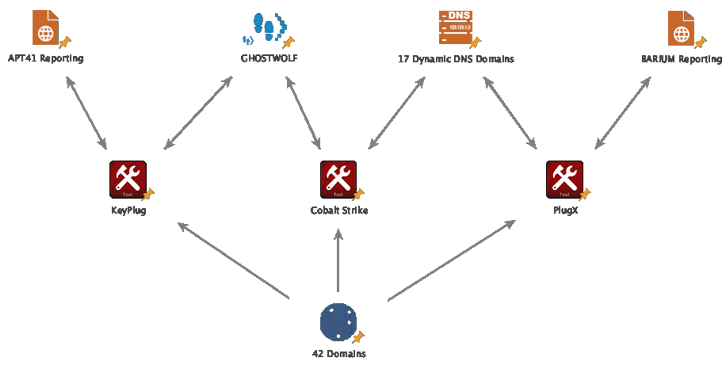

Тем не менее использование KEYPLUG на тот момент приписывали группировке Winnti (она же — APT41, Barium, Bronze Atlas и Wicked Panda). Однако исследование Recorded Future показало, что атаки KEYPLUG тесно связаны с RedGolf. Специалисты обозначили кодовым именем GhostWolf образцы и вредоносную инфраструктуру кибергруппы. Есть также предположение, что эти же преступники задействуют в атаках Cobalt Strike и PlugX.

Инфраструктура GhostWolf состоит из 42 IP-адресов, которые вместе обеспечивают бэкдор KEYPLUG командным центром (C2). Участники RedGolf не будут сбавлять темп в ближайшее время, считают специалисты.

Вредонос способен атаковать как Windows, так и Linux. По словам специалистов, RedGolf уже давно орудует в цифровом пространстве, а её целями становятся организации из самых разных отраслей по всему миру. Группировка ранее уже демонстрировала способность оперативно задействовать эксплойты для новых уязвимостей (примером могут выступить Log4Shell и ProxyLogon).

RedGolf также имеет репутацию хорошо подготовленной группы, которая разрабатывает и использует собственные вредоносные программы под разные цели.

Бэкдор KEYPLUG впервые попался исследователям в марте 2022 года. Тогда его выловили в атаках на государственные сети США. В октябре 2022-го Malwarebytes сообщила о новой волне атак зловреда, тогда пострадал госсектор Шри-Ланки.

Тем не менее использование KEYPLUG на тот момент приписывали группировке Winnti (она же — APT41, Barium, Bronze Atlas и Wicked Panda). Однако исследование Recorded Future показало, что атаки KEYPLUG тесно связаны с RedGolf. Специалисты обозначили кодовым именем GhostWolf образцы и вредоносную инфраструктуру кибергруппы. Есть также предположение, что эти же преступники задействуют в атаках Cobalt Strike и PlugX.

Инфраструктура GhostWolf состоит из 42 IP-адресов, которые вместе обеспечивают бэкдор KEYPLUG командным центром (C2). Участники RedGolf не будут сбавлять темп в ближайшее время, считают специалисты.

Для просмотра ссылки необходимо нажать

Вход или Регистрация