Специалисты департамента киберразведки компании F.A.C.C.T. фиксируют многочисленные атаки на российских и белорусских владельцев Android-устройств с использованием трояна CraxsRAT.

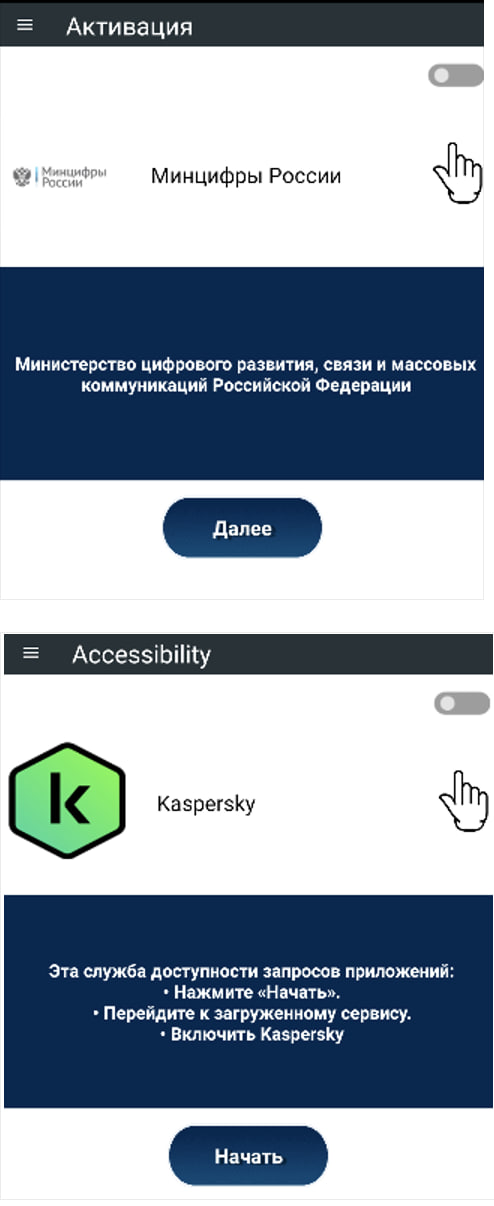

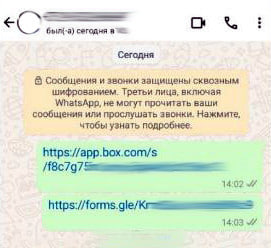

Злоумышленники распространяют ВПО в мессенджерах под видом легитимных обновлений мобильных приложений популярных сервисов и госучреждений: Госуслуг, Минздрава, Минцифры России, Центрального Банка РФ, а также операторов связи или антивирусов.

Судя по всему, троян активно используется как финансово мотивируемыми группами, так и теми, чей целью является кибершпионаж.

Начиная с лета 2024 года специалисты департамента киберразведки компании F.A.C.C.T. фиксируют многочисленные атаки на российских и белорусских владельцев Android-устройств с использованием вредоносного программного обеспечения — CraxsRAT.

CraxsRAT – многофункциональный Android-троян, относящийся к классу RAT (Remote Access Trojan). Это вредоносное программное обеспечение, предоставляющее злоумышленникам возможность удалённого управления заражённым устройством. RAT может перехватывать сообщения и звонки, контролировать камеру и микрофон, отправлять уведомления, получать доступ к контактам, банковским данным, паролям, а также управлять устройством в реальном времени, создавая серьёзные угрозы безопасности и приватности владельца. CraxsRAT, разработанный автором под псевдонимом «EVLF DEV», изначально основан на утекших в сеть исходных кодах вредоносного программного обеспечения SpyNote.

В ходе исследования угрозы экспертами департамента киберразведки было обнаружено более 140 уникальных образцов CraxsRAT. Что в свою очередь, в совокупности с данными, полученными из системы F.A.C.C.T. Fraud Protection, позволило сделать предположение о методах распространения CraxsRAT, а также изучить особенности его маскировки и функциональных возможностей.

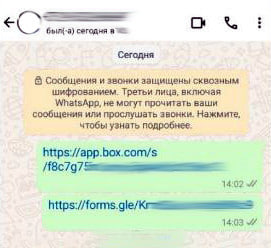

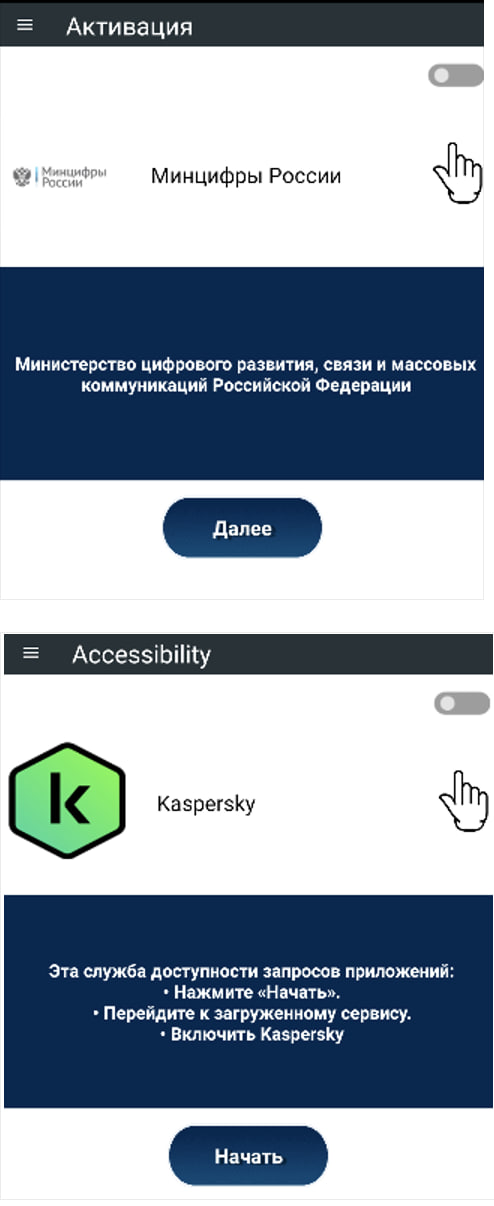

Так, возможно предположить, что основным вектором распространения ВПО является социальная инженерия, используя которую атакующие предлагают пользователям через мессенджеры загрузить вредоносные APK-файлы, мимикрирующие под легитимные обновления приложений.

Среди семплов, выявленных специалистами компании F.A.C.C.T. Threat Intelligence на территории России, значительная часть маскировалась под приложения сервисов государственных и информационно-справочных услуг, антивирусное программное обеспечение, а также операторов связи. Среди фейков, например, были замечены названия таких ведомств и сервисов как Госуслуги, Минздрав, Минцифры России, Центральный Банк РФ, и так далее.

Кроме того, часть образцов ВПО распространялась под именами «СПИСОК.СВО2024», «Гос.Списки СВО», «списки военнопленных», «spiski», это, в свою очередь, при наличии особых условий, может указывать на возможное использования CraxsRAT в качестве инструмента кибершпионажа.

В Беларуси злоумышленники прибегают к аналогичной тактике, маскируя свои программы под приложения популярных операторов сотовой связи.

По итогам анализа мимикрии ВПО, можно предположить, что CraxsRat используется как финансово мотивируемыми группами, так и теми, чей целью является кибершпионаж.

Злоумышленники распространяют ВПО в мессенджерах под видом легитимных обновлений мобильных приложений популярных сервисов и госучреждений: Госуслуг, Минздрава, Минцифры России, Центрального Банка РФ, а также операторов связи или антивирусов.

Судя по всему, троян активно используется как финансово мотивируемыми группами, так и теми, чей целью является кибершпионаж.

Начиная с лета 2024 года специалисты департамента киберразведки компании F.A.C.C.T. фиксируют многочисленные атаки на российских и белорусских владельцев Android-устройств с использованием вредоносного программного обеспечения — CraxsRAT.

CraxsRAT – многофункциональный Android-троян, относящийся к классу RAT (Remote Access Trojan). Это вредоносное программное обеспечение, предоставляющее злоумышленникам возможность удалённого управления заражённым устройством. RAT может перехватывать сообщения и звонки, контролировать камеру и микрофон, отправлять уведомления, получать доступ к контактам, банковским данным, паролям, а также управлять устройством в реальном времени, создавая серьёзные угрозы безопасности и приватности владельца. CraxsRAT, разработанный автором под псевдонимом «EVLF DEV», изначально основан на утекших в сеть исходных кодах вредоносного программного обеспечения SpyNote.

В ходе исследования угрозы экспертами департамента киберразведки было обнаружено более 140 уникальных образцов CraxsRAT. Что в свою очередь, в совокупности с данными, полученными из системы F.A.C.C.T. Fraud Protection, позволило сделать предположение о методах распространения CraxsRAT, а также изучить особенности его маскировки и функциональных возможностей.

Так, возможно предположить, что основным вектором распространения ВПО является социальная инженерия, используя которую атакующие предлагают пользователям через мессенджеры загрузить вредоносные APK-файлы, мимикрирующие под легитимные обновления приложений.

Среди семплов, выявленных специалистами компании F.A.C.C.T. Threat Intelligence на территории России, значительная часть маскировалась под приложения сервисов государственных и информационно-справочных услуг, антивирусное программное обеспечение, а также операторов связи. Среди фейков, например, были замечены названия таких ведомств и сервисов как Госуслуги, Минздрав, Минцифры России, Центральный Банк РФ, и так далее.

Кроме того, часть образцов ВПО распространялась под именами «СПИСОК.СВО2024», «Гос.Списки СВО», «списки военнопленных», «spiski», это, в свою очередь, при наличии особых условий, может указывать на возможное использования CraxsRAT в качестве инструмента кибершпионажа.

В Беларуси злоумышленники прибегают к аналогичной тактике, маскируя свои программы под приложения популярных операторов сотовой связи.

По итогам анализа мимикрии ВПО, можно предположить, что CraxsRat используется как финансово мотивируемыми группами, так и теми, чей целью является кибершпионаж.

Для просмотра ссылки необходимо нажать

Вход или Регистрация