Вредоносные документы в формате Microsoft Word эксплуатируют известные уязвимости для распространения печально известной вредоносной программы LokiBot.

На фишинговые атаки обратили внимание исследователи из Fortinet FortiGuard Labs. В отчете специалисты напоминают, что LokiBot (он же Loki PWS) ворует информацию жертв с 2015 года.

«В основном операторы вредоноса атакуют системы Windows и пытаются собрать с целевых устройств как можно больше конфиденциальных данных», — пишет Fortinet FortiGuard Labs.

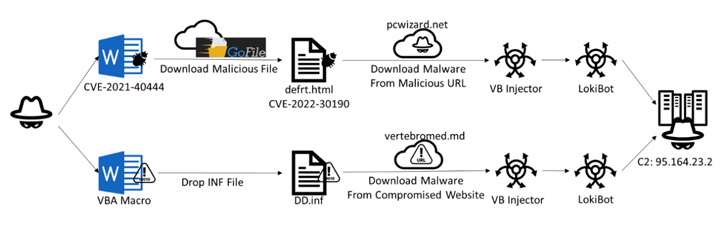

В мае 2023 года LokiBot начал использовать уязвимости CVE-2021-40444 и CVE-2022-30190 (Follina) для выполнения вредоносного кода на компьютерах жертв.

Word-файл, эксплуатирующий CVE-2021-40444, содержит внешнюю ссылку GoFile внутри XML, которая ведет на загрузку файла в формате HTML. Последний уже использует Follina для скачивания второго пейлоада, задача которого — расшифровывать и запустить в системе LokiBot.

Вредонос содержит модуль инжектора, способного детектировать отладчики и виртуальную среду.

Есть и еще один вектор, который исследователи отметили в недавних атаках. Все тоже начинается с документа Word, однако он содержит встроенный VBA-скрипт, выполняющий макрос с помощью функций «Auto_Open» и «Document_Open».

На фишинговые атаки обратили внимание исследователи из Fortinet FortiGuard Labs. В отчете специалисты напоминают, что LokiBot (он же Loki PWS) ворует информацию жертв с 2015 года.

«В основном операторы вредоноса атакуют системы Windows и пытаются собрать с целевых устройств как можно больше конфиденциальных данных», — пишет Fortinet FortiGuard Labs.

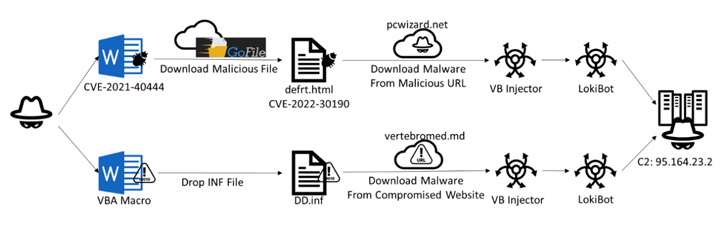

В мае 2023 года LokiBot начал использовать уязвимости CVE-2021-40444 и CVE-2022-30190 (Follina) для выполнения вредоносного кода на компьютерах жертв.

Word-файл, эксплуатирующий CVE-2021-40444, содержит внешнюю ссылку GoFile внутри XML, которая ведет на загрузку файла в формате HTML. Последний уже использует Follina для скачивания второго пейлоада, задача которого — расшифровывать и запустить в системе LokiBot.

Вредонос содержит модуль инжектора, способного детектировать отладчики и виртуальную среду.

Есть и еще один вектор, который исследователи отметили в недавних атаках. Все тоже начинается с документа Word, однако он содержит встроенный VBA-скрипт, выполняющий макрос с помощью функций «Auto_Open» и «Document_Open».

Для просмотра ссылки необходимо нажать

Вход или Регистрация