Google Chrome теперь препятствует попыткам злоумышленников использовать ошибки безопасности в системах с процессорами Intel 11-го поколения или AMD Zen 3 под управлением Windows 10.

Это стало возможным после внедрения технологии Intel Control-flow Enforcement Technology (CET), поддерживаемой на компьютерах с Windows 10 с помощью реализации, известной как Hardware-enforced Stack Protection, которая добавляет улучшенную защиту от эксплойтов ко всем совместимым устройствам.

Как это работает?

Теперь не написать эксплойтов?

Аппаратно-принудительная защита стека использует расширение Intel CET chipset security extension для защиты приложений от распространенных методов эксплойтов, таких как Return-Oriented Programming (ROP) и Jump-Oriented Programming (JOP).Кибербандиты регулярно используют такие методы эксплуатации для захвата предполагаемого потока управления программой для загрузки вредоносного кода с конечной целью побега из песочницы браузера или удаленного выполнения кода при посещении злонамеренно созданных веб-страниц.

Аппаратная защита стека Windows 10 блокирует эти атаки, вызывая исключения, когда обнаруживает, что естественный поток приложения был изменен.

Поделись с другими

Google Chrome - не первый веб-браузер на базе Chromium, поддерживающий аппаратную защиту стека.Эта функция безопасности, скорее всего, будет принята другими браузерами Chromium, кроме Google Chrome и Microsoft Edge, включая Brave и Opera.

Кроме того, Mozilla также рассматривает возможность включения поддержки Intel CET в веб-браузер Firefox.

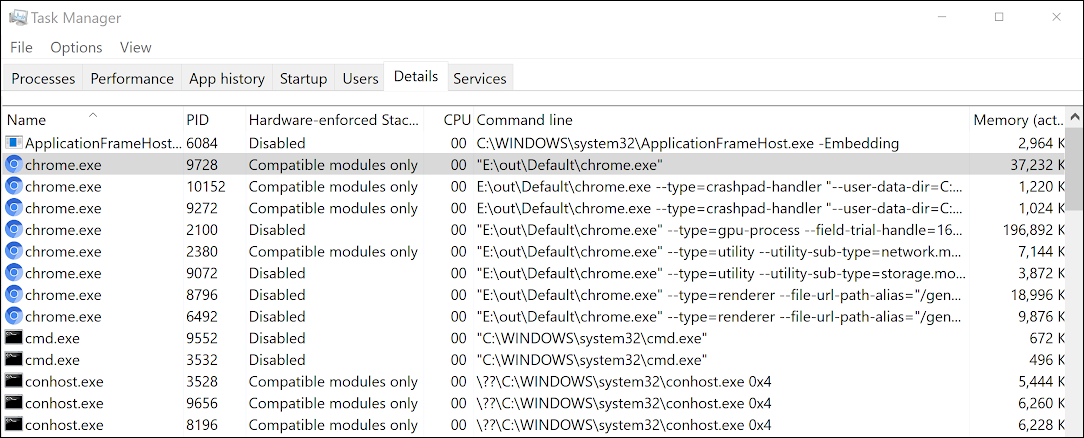

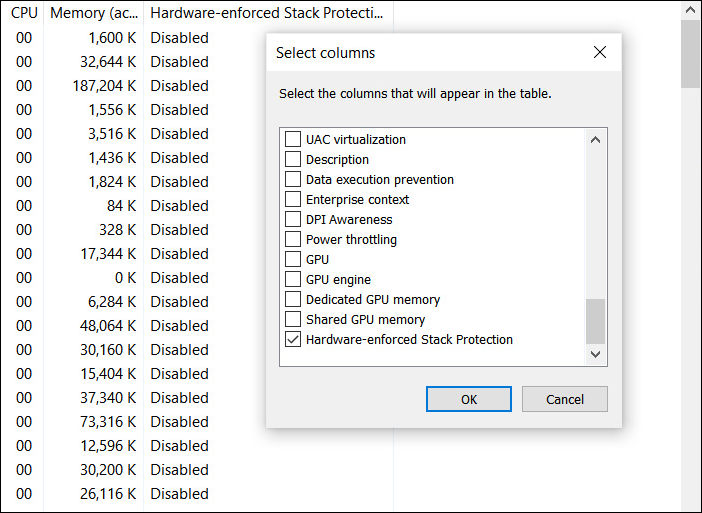

Пользователи Windows 10 с CET-совместимыми процессорами (Intel 11-го поколения или AMD Zen 3 Ryzen) могут проверить, использует ли процесс браузера функцию аппаратной безопасности с помощью диспетчера задач Windows.

Для этого открой Диспетчер задач, перейди на вкладку Сведения, щелкнит правой кнопкой мыши заголовок столбца, выбери Выбрать столбцы и проверь аппаратную защиту стека. После включения новый столбец будет отображать процессы с поддержкой Intel CET.