Новый ботнет GoTrim, написанный на Go, сканирует Сеть и ищет WordPress-сайты для запуска брутфорс-атак.

Подобрав пароль администратора, вредонос получает полный контроль над целевым веб-ресурсом

Если GoTrim получит административные права на атакованном сайте, его операторам откроется целый спектр действий: установка вредоноса, инъекция скриптов для кражи данных банковских карт, создание фишинговых страниц и прочее.

Исследователи из Fortinet, изучившие кампании GoTrim, сообщают, что авторы ботнета всё ещё работают над ним. Тем не менее уже сейчас вредонос оснащён богатым набором функций, позволяющим закрывать все потребности киберпреступников. Свежие атаки GoTrim стартовали в сентябре 2022 года и продолжаются по сей день.

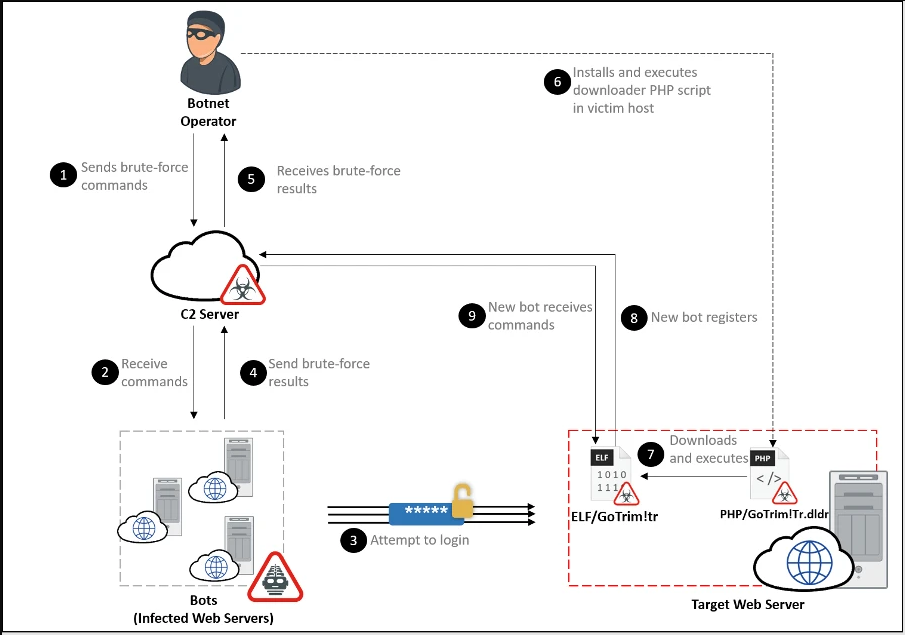

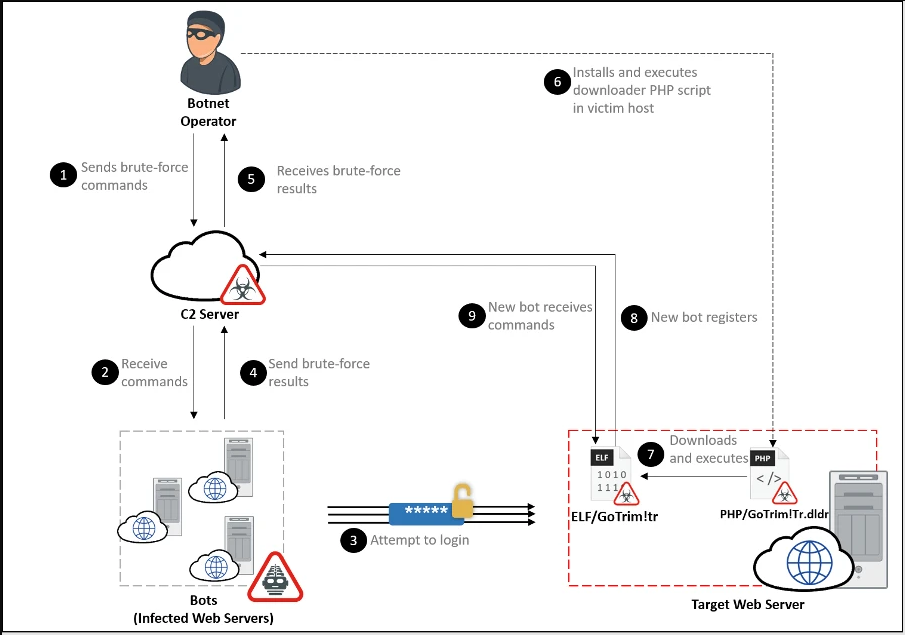

У операторов имеется список сайтов для атак и набор учётных данных для подбора. Ботнет пытается подключиться к каждому обнаруженному WordPress-ресурсу и подобрать пароль администратора. Если атака успешна, GoTrim сообщает об этом командному серверу (C2). Новый идентификатор генерируется с помощью MD5.

Вредонос работает в двух режимах — клиентский и серверный. В первом случае ботнет подключается к C2, во втором — инициирует HTTP-сервер и ждёт подключения C2.

Командный сервер может отправлять GoTrim зашифрованные команды, среди которых:

- Утвердить учётные данные для атак на WordPress-сайты.

- Утвердить учётные данные для атак на OpenCart-сайты.

- Утвердить учётные данные для атак на доменов Data Life Engine.

- Зафиксировать инсталляции WordPress, Joomla!, OpenCart и Data Life Engine на домене.

- Удалить вредонос. GoTrim обычно маскируется под 64-битную версию Firefox для Windows.

Для защиты сайтов администраторам достаточно использовать сильные пароли или задействовать плагин для двухфакторной аутентификации.

Подобрав пароль администратора, вредонос получает полный контроль над целевым веб-ресурсом

Если GoTrim получит административные права на атакованном сайте, его операторам откроется целый спектр действий: установка вредоноса, инъекция скриптов для кражи данных банковских карт, создание фишинговых страниц и прочее.

Исследователи из Fortinet, изучившие кампании GoTrim, сообщают, что авторы ботнета всё ещё работают над ним. Тем не менее уже сейчас вредонос оснащён богатым набором функций, позволяющим закрывать все потребности киберпреступников. Свежие атаки GoTrim стартовали в сентябре 2022 года и продолжаются по сей день.

У операторов имеется список сайтов для атак и набор учётных данных для подбора. Ботнет пытается подключиться к каждому обнаруженному WordPress-ресурсу и подобрать пароль администратора. Если атака успешна, GoTrim сообщает об этом командному серверу (C2). Новый идентификатор генерируется с помощью MD5.

Вредонос работает в двух режимах — клиентский и серверный. В первом случае ботнет подключается к C2, во втором — инициирует HTTP-сервер и ждёт подключения C2.

Командный сервер может отправлять GoTrim зашифрованные команды, среди которых:

- Утвердить учётные данные для атак на WordPress-сайты.

- Утвердить учётные данные для атак на OpenCart-сайты.

- Утвердить учётные данные для атак на доменов Data Life Engine.

- Зафиксировать инсталляции WordPress, Joomla!, OpenCart и Data Life Engine на домене.

- Удалить вредонос. GoTrim обычно маскируется под 64-битную версию Firefox для Windows.

Для защиты сайтов администраторам достаточно использовать сильные пароли или задействовать плагин для двухфакторной аутентификации.

Для просмотра ссылки необходимо нажать

Вход или Регистрация