Исследователи из Microsoft обнаружили, что Android-приложение SHEIN время от времени копирует текст из буфера обмена и отсылает его на удаленный сервер.

О находке сообщили в Google, и в мае прошлого года разработчик обновил свой продукт в магазине, исправив потенциально опасный баг. Мобильное приложение китайского ретейлера SHEIN (ранее ZZKKO) собрало более 100 млн загрузок в Google Play. Проблема выявлена в версии 7.9.2, вышедшей в декабре прошлого года; текущая сборка — 9.0.0.

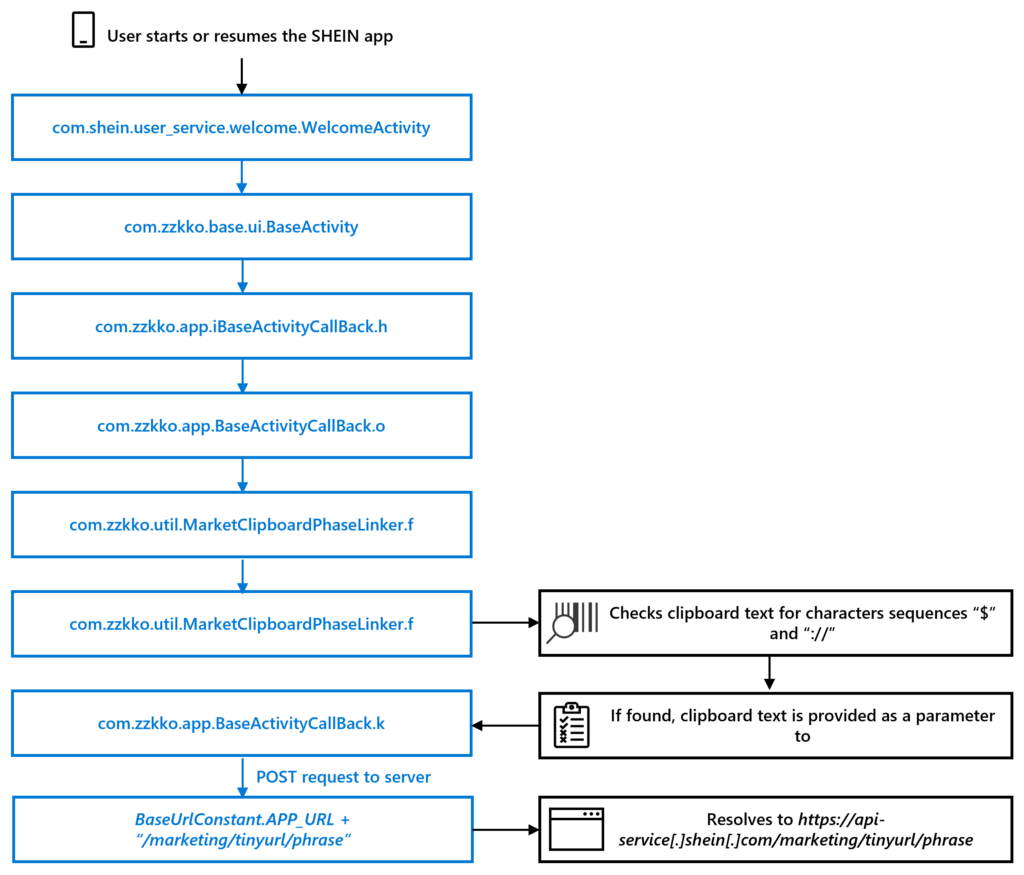

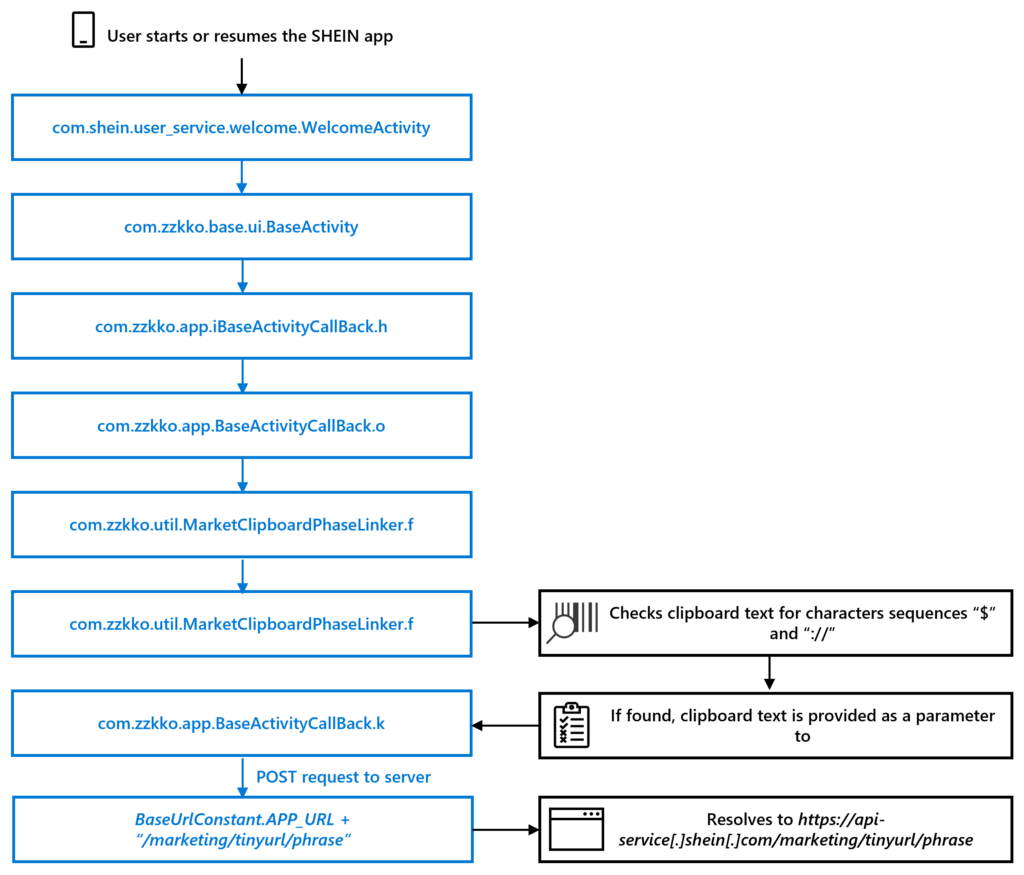

Как оказалось, после запуска программа для совершения покупок онлайн проверяет содержимое буфера обмена. Присутствие в тексте строк со знаками $ и :// инициирует отправку запроса HTTP POST на сервер api-service[.]shein[.]com с захваченными данными в виде параметра.

Эксперты не усмотрели злого умысла в таком поведении, но не преминули отметить, что данная функциональность не нужна шопинг-приложению для выполнения задач. Более того, она может поставить под угрозу безопасность и конфиденциальность пользовательских данных: в буфер обмена зачастую копируются пароли и платежная информация.

Не секрет, что мобильные приложения, в том числе доступные в Google Play, часто собирают больше информации, чем того требует их назначение. Разработчики стремятся монетизировать свои продукты и нередко лукавят, стараясь скрыть дополнительные функции от потребителей и цензуры.

О находке сообщили в Google, и в мае прошлого года разработчик обновил свой продукт в магазине, исправив потенциально опасный баг. Мобильное приложение китайского ретейлера SHEIN (ранее ZZKKO) собрало более 100 млн загрузок в Google Play. Проблема выявлена в версии 7.9.2, вышедшей в декабре прошлого года; текущая сборка — 9.0.0.

Как оказалось, после запуска программа для совершения покупок онлайн проверяет содержимое буфера обмена. Присутствие в тексте строк со знаками $ и :// инициирует отправку запроса HTTP POST на сервер api-service[.]shein[.]com с захваченными данными в виде параметра.

Эксперты не усмотрели злого умысла в таком поведении, но не преминули отметить, что данная функциональность не нужна шопинг-приложению для выполнения задач. Более того, она может поставить под угрозу безопасность и конфиденциальность пользовательских данных: в буфер обмена зачастую копируются пароли и платежная информация.

Не секрет, что мобильные приложения, в том числе доступные в Google Play, часто собирают больше информации, чем того требует их назначение. Разработчики стремятся монетизировать свои продукты и нередко лукавят, стараясь скрыть дополнительные функции от потребителей и цензуры.

Для просмотра ссылки необходимо нажать

Вход или Регистрация