Super_Spec

Местный

Вирус-вымогатель под названием Ryuk распространяется в Китае и требует у пользователей зараженных устройств выплатить крупную сумму в BTC.

Tencent Security провела изучение вируса Ryuk и

Вирус блокирует системы жертв с помощью современной хакерской программы, в основном через ботсети. Впервые он был обнаружен в Северной Америке и использует алгоритмы RSA и AES для шифрования файлов жертв. Похоже, что кампания имеет целенаправленный характер, и ее жертвами становятся правительственные учреждения и частные организации.

Ryuk произошел из семейства кодов Hermes, и самые ранние признаки его активности можно

Образец, обнаруженный в Китае, выпускает и запускает различные модули, которые помогут вирусу развернуться и еще больше повысить эффективность его работы. В рамках последних атак использовался дроппер, содержащий как 32-битные, так и 64-битные модули вируса. При запуске Ryuk проверяет, был ли он выполнен с определенным аргументом, а затем прерывает работу более 40 процессов и более 180 служб, относящихся к антивирусам, базам данных, программному обеспечению для резервного копирования и редактирования документов.

По словам исследователей, почти все обнаруженные образцы вируса Ryuk имели уникальный адрес BTC. Вскоре после того, как жертва платит выкуп, злоумышленники разделяют биткоины и переводят их на несколько счетов.

Вымогатель также остается на зараженных устройствах и пытается шифровать сетевые ресурсы в дополнение к локальным дискам. Он также уничтожает свой ключ шифрования, теневые копии и различные файлы резервных копий с диска, чтобы предотвратить восстановление файлов пользователями.

Недавно Нью-Йоркский колледж Монро

Tencent Security провела изучение вируса Ryuk и

Для просмотра ссылки необходимо нажать

Вход или Регистрация

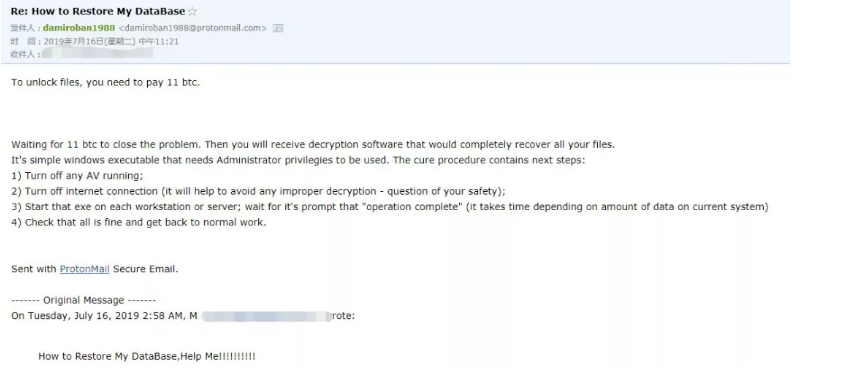

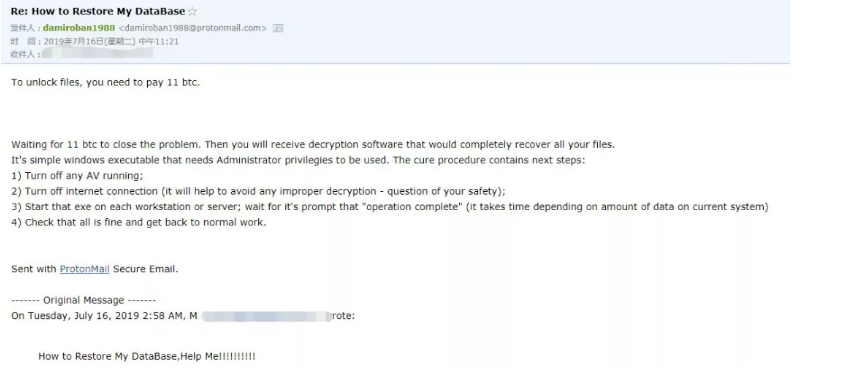

, что он шифрует данные на зараженном устройстве и требует выкуп в BTC. Выкуп, как правило, достаточно крупный по сравнению с подобными атаками в прошлом и недавно вырос до 11 BTC.Вирус блокирует системы жертв с помощью современной хакерской программы, в основном через ботсети. Впервые он был обнаружен в Северной Америке и использует алгоритмы RSA и AES для шифрования файлов жертв. Похоже, что кампания имеет целенаправленный характер, и ее жертвами становятся правительственные учреждения и частные организации.

Ryuk произошел из семейства кодов Hermes, и самые ранние признаки его активности можно

Для просмотра ссылки необходимо нажать

Вход или Регистрация

до августа 2018 года. Он использует большую часть кода Hermes, имеет тот же механизм фильтрации белого списка, что и вирус Hermes, и также использует строковые последовательности Hermes даже для уникального маркера заражения файлов.Образец, обнаруженный в Китае, выпускает и запускает различные модули, которые помогут вирусу развернуться и еще больше повысить эффективность его работы. В рамках последних атак использовался дроппер, содержащий как 32-битные, так и 64-битные модули вируса. При запуске Ryuk проверяет, был ли он выполнен с определенным аргументом, а затем прерывает работу более 40 процессов и более 180 служб, относящихся к антивирусам, базам данных, программному обеспечению для резервного копирования и редактирования документов.

По словам исследователей, почти все обнаруженные образцы вируса Ryuk имели уникальный адрес BTC. Вскоре после того, как жертва платит выкуп, злоумышленники разделяют биткоины и переводят их на несколько счетов.

Вымогатель также остается на зараженных устройствах и пытается шифровать сетевые ресурсы в дополнение к локальным дискам. Он также уничтожает свой ключ шифрования, теневые копии и различные файлы резервных копий с диска, чтобы предотвратить восстановление файлов пользователями.

Недавно Нью-Йоркский колледж Монро

Для просмотра ссылки необходимо нажать

Вход или Регистрация

атаке вируса-вымогателя - хакеры потребовали выкуп в размере 170 BTC. Кроме того, в конце прошлого месяца власти американского города Лейк Сити

Для просмотра ссылки необходимо нажать

Вход или Регистрация

вымогателям выкуп в размере 42 BTC после атаки вируса-шифровальщика.