Университетские исследователи из Китая и США разработали многоступенчатую атаку, позволяющую обойти WPA-защиту и шпионить за пользователями беспроводных сетей.

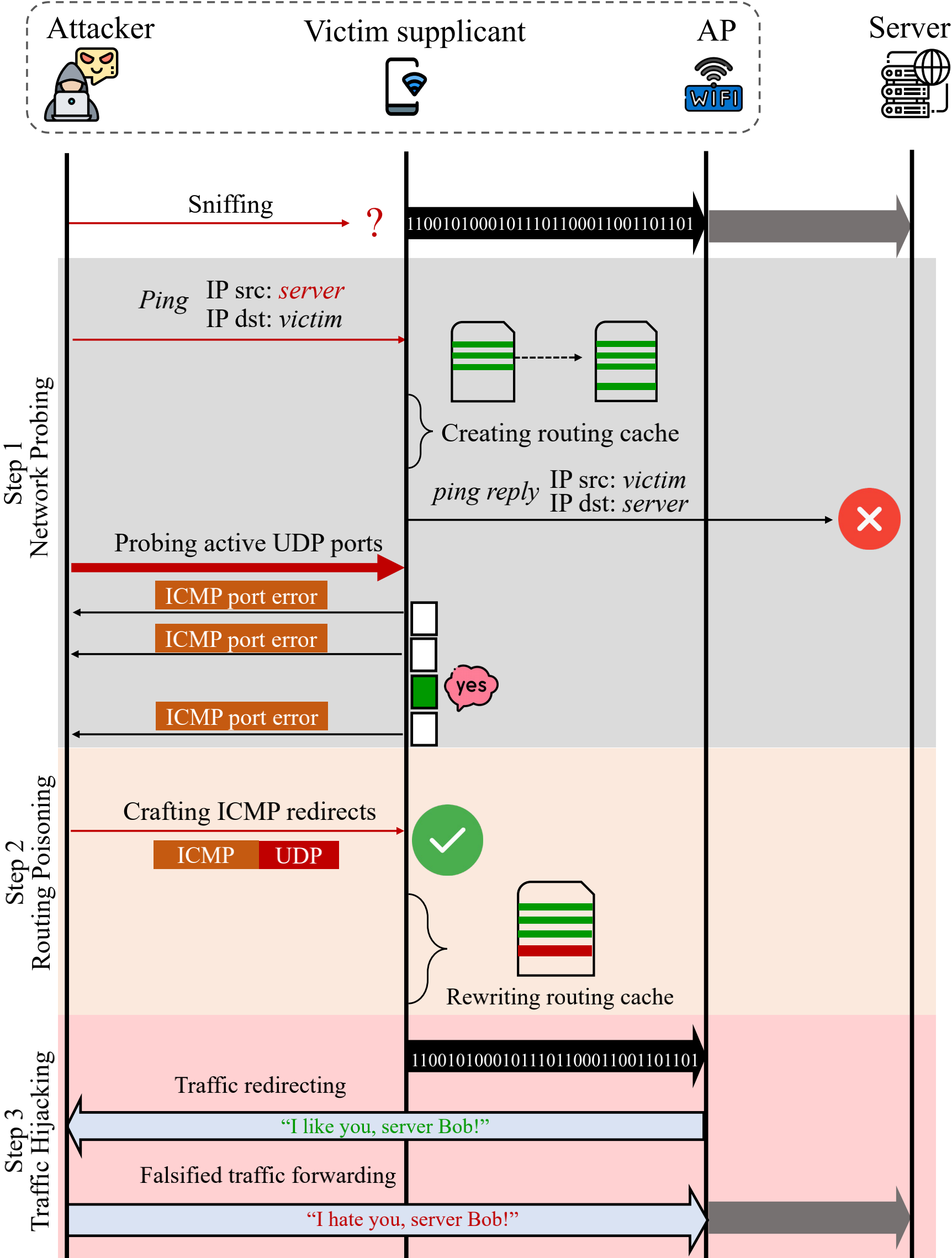

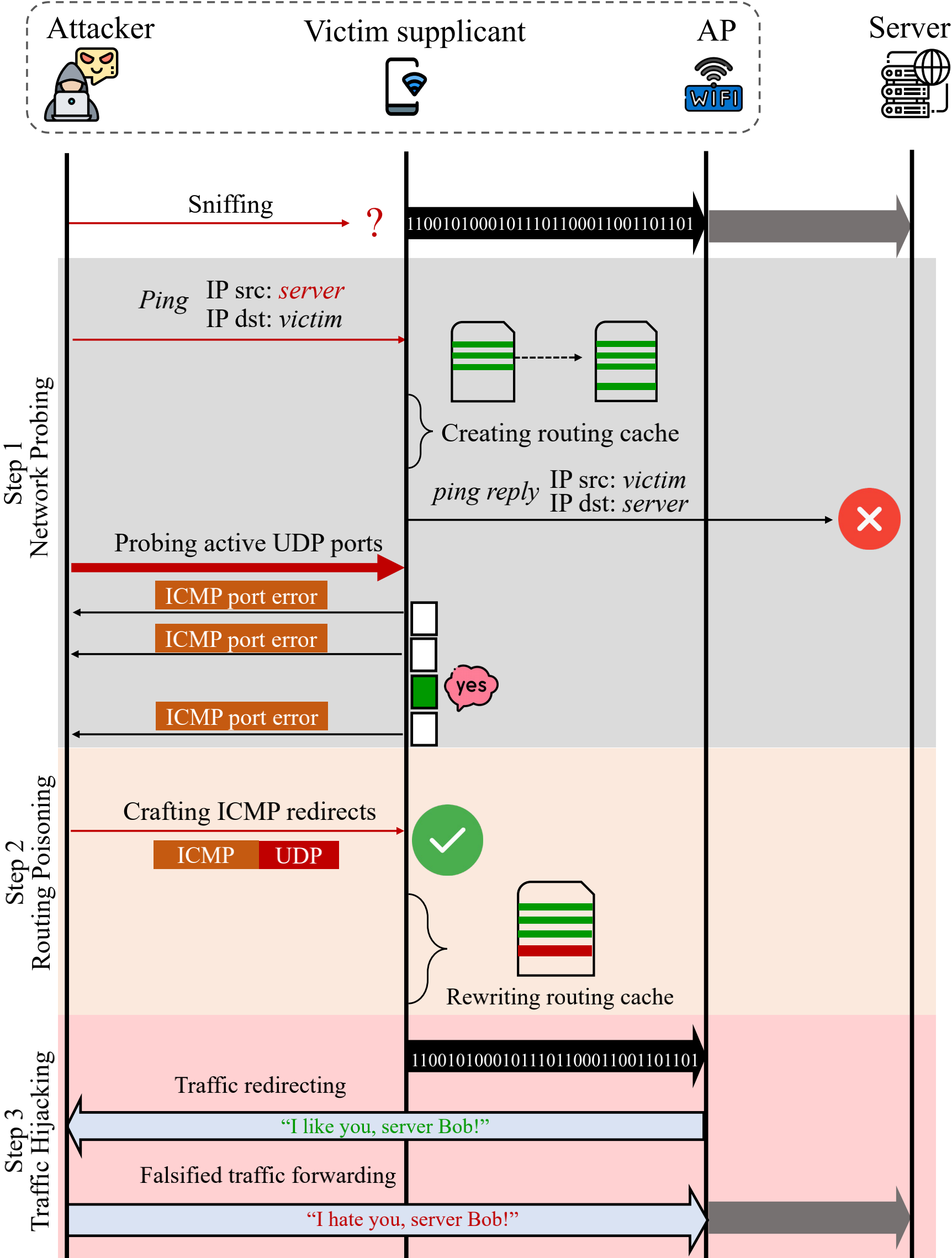

Метод использует уязвимость точек беспроводного доступа (AP) на чипах Qualcomm и HiSilicon и предполагает отправку поддельного редирект-сообщения ICMP. Виновником появления проблемы раскрытия информации CVE-2022-25667 в чипсетах названных производителей является сетевой процессор: он некорректно обрабатывает ICMP-запросы, используемые для диагностики сетей связи.

В результате такое служебное сообщение можно подменить редиректором в рамках MitM-атаки, и уязвимый роутер не заблокирует его, а передаст на целевое устройство.

Подобная уловка, как выяснили (PDF) исследователи, также позволяет обойти WPA-защиту. Проведение атаки в данном случае возможно, если злоумышленник находится в одной сети с жертвой, знает ее IP-адрес, имеет возможность связаться с ее устройством напрямую и нашел на нем открытый порт UDP. Использование HTTPS, SSH либо TLS в дополнение к WPA способно значительно затруднить расшифровку угнанного трафика.

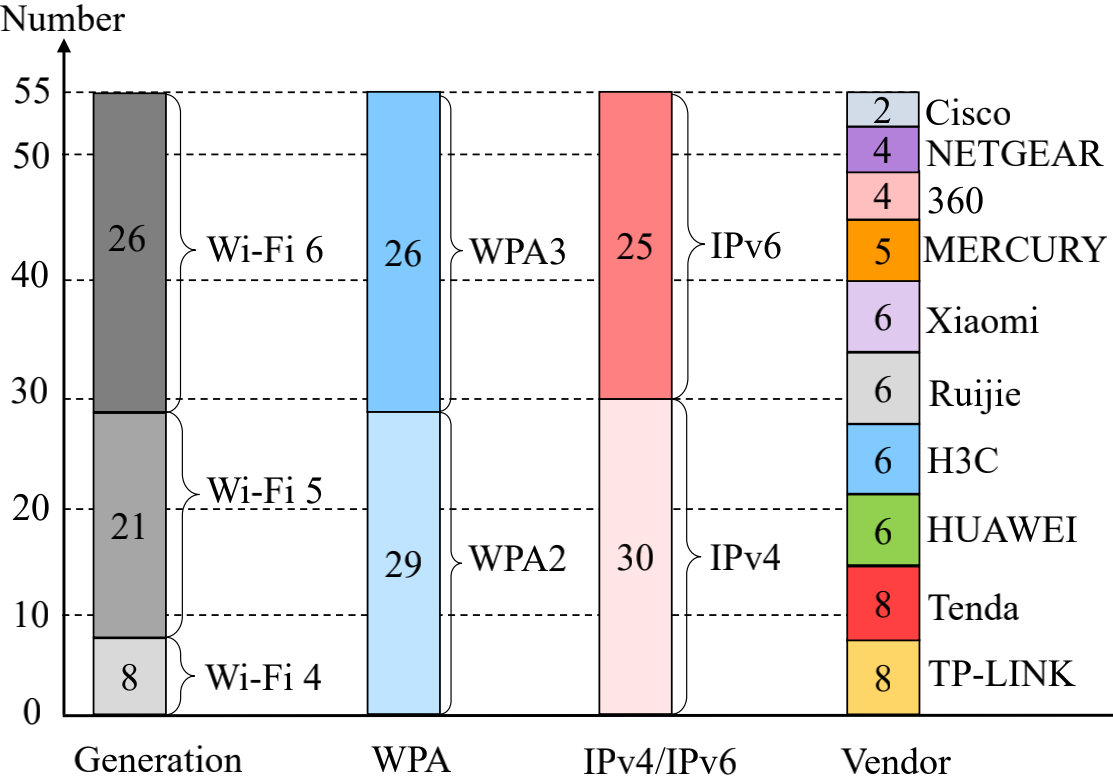

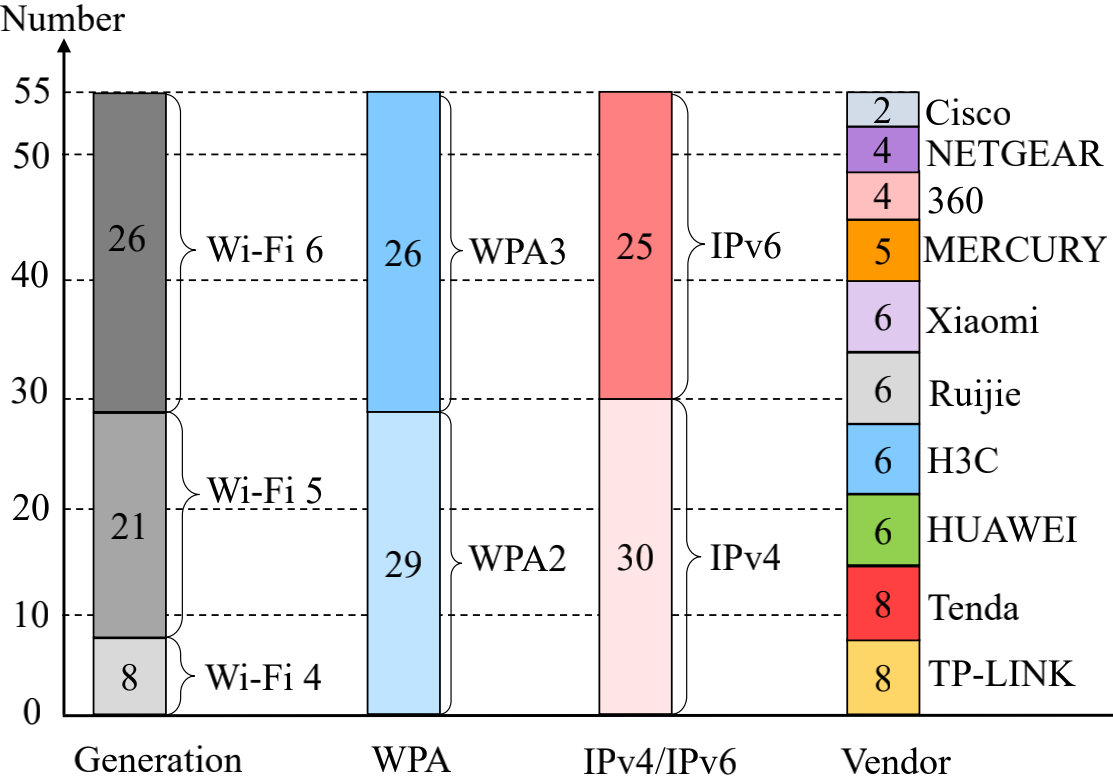

В рамках исследования были протестированы 55 моделей роутеров режима AP десяти вендоров; все продукты не смогли заблокировать поддельное ICMP-сообщение. Исследователи также проверили 122 сети Wi-Fi, в том числе с защитой WPA2 и WPA3; 109 из них (89%) оказались уязвимыми к показанной выше MitM-атаке.

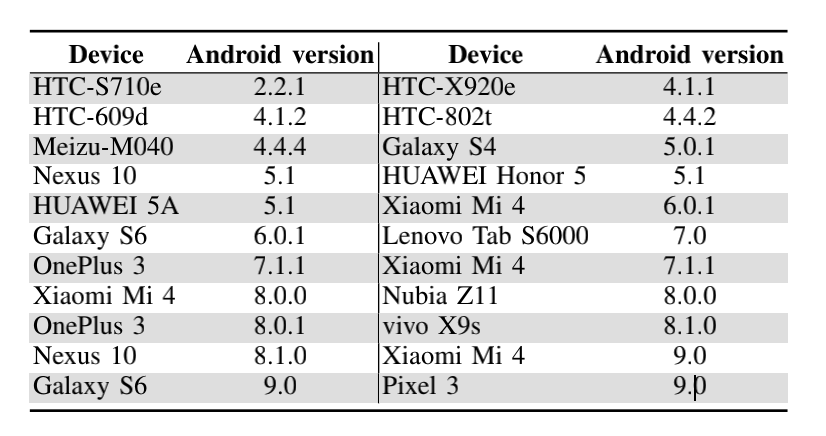

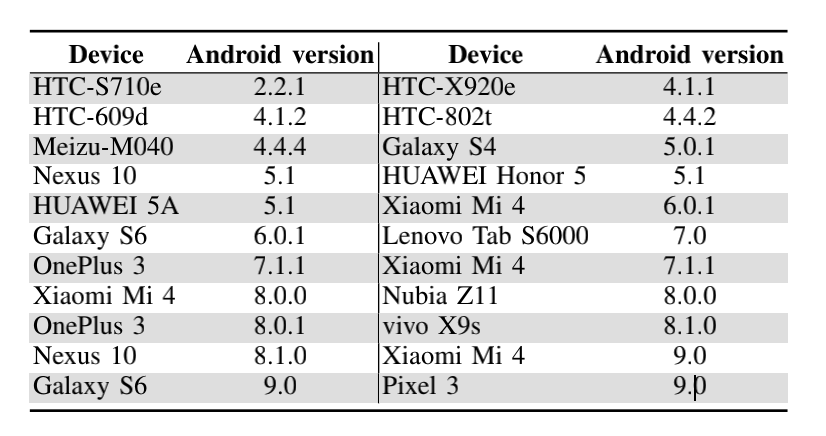

Список потенциальных жертв включает устройства, использующие Linux 2.6.39 и выше, FreeBSD 6.0 и выше, macOS 10.0.4∼10.10.5, iOS 1∼8 и Android с версиями ядра ниже 10.0, — при условии, что ICMP-редиректы включены по умолчанию.

Заинтересованные стороны проинформированы о новой угрозе. В Qualcomm опубликовали бюллетень, а затем выпустили патчи. Компания HiSilicon (собственность Huawei) и шесть из десяти AP-вендоров признали наличие проблемы.

Большинство операторов уязвимых WiFi-сетей планируют исправить ситуацию. Соответствующие уведомления отправлены в сообщества Linux и FreeBSD, а также Google и партнерам – производителям Android-устройств. От Google получен ответ с подтверждением проблемы. Кроме патчинга, авторы исследования предлагают для защиты ввести дополнительные проверки межсетевого взаимодействия на разных уровнях. К примеру, можно более тщательно проверять входящие ICMP-сообщения на стороне запрашивающего устройства или разрешить AP в беспроводных сетях блокировать подозрительные послания по этому протоколу.

Подобные фильтры усложнят задачу атакующим без поражения в ICMP-функциональности. Исследователи создали прототип такого механизма на базе Linux 4.18 и удостоверились в его эффективности. Они также опубликовали видеролик с демонстрацией своей атаки и собираются сделать доклад на майской конференции IEEE по безопасности и приватности.

Метод использует уязвимость точек беспроводного доступа (AP) на чипах Qualcomm и HiSilicon и предполагает отправку поддельного редирект-сообщения ICMP. Виновником появления проблемы раскрытия информации CVE-2022-25667 в чипсетах названных производителей является сетевой процессор: он некорректно обрабатывает ICMP-запросы, используемые для диагностики сетей связи.

В результате такое служебное сообщение можно подменить редиректором в рамках MitM-атаки, и уязвимый роутер не заблокирует его, а передаст на целевое устройство.

Подобная уловка, как выяснили (PDF) исследователи, также позволяет обойти WPA-защиту. Проведение атаки в данном случае возможно, если злоумышленник находится в одной сети с жертвой, знает ее IP-адрес, имеет возможность связаться с ее устройством напрямую и нашел на нем открытый порт UDP. Использование HTTPS, SSH либо TLS в дополнение к WPA способно значительно затруднить расшифровку угнанного трафика.

В рамках исследования были протестированы 55 моделей роутеров режима AP десяти вендоров; все продукты не смогли заблокировать поддельное ICMP-сообщение. Исследователи также проверили 122 сети Wi-Fi, в том числе с защитой WPA2 и WPA3; 109 из них (89%) оказались уязвимыми к показанной выше MitM-атаке.

Список потенциальных жертв включает устройства, использующие Linux 2.6.39 и выше, FreeBSD 6.0 и выше, macOS 10.0.4∼10.10.5, iOS 1∼8 и Android с версиями ядра ниже 10.0, — при условии, что ICMP-редиректы включены по умолчанию.

Заинтересованные стороны проинформированы о новой угрозе. В Qualcomm опубликовали бюллетень, а затем выпустили патчи. Компания HiSilicon (собственность Huawei) и шесть из десяти AP-вендоров признали наличие проблемы.

Большинство операторов уязвимых WiFi-сетей планируют исправить ситуацию. Соответствующие уведомления отправлены в сообщества Linux и FreeBSD, а также Google и партнерам – производителям Android-устройств. От Google получен ответ с подтверждением проблемы. Кроме патчинга, авторы исследования предлагают для защиты ввести дополнительные проверки межсетевого взаимодействия на разных уровнях. К примеру, можно более тщательно проверять входящие ICMP-сообщения на стороне запрашивающего устройства или разрешить AP в беспроводных сетях блокировать подозрительные послания по этому протоколу.

Подобные фильтры усложнят задачу атакующим без поражения в ICMP-функциональности. Исследователи создали прототип такого механизма на базе Linux 4.18 и удостоверились в его эффективности. Они также опубликовали видеролик с демонстрацией своей атаки и собираются сделать доклад на майской конференции IEEE по безопасности и приватности.

Для просмотра ссылки необходимо нажать

Вход или Регистрация