Android-вредонос под именем FjordPhantom использует виртуализацию для запуска вредоносного кода в контейнере.

С помощью этого трюка зловреду удаётся уходить от детектирования. На FjordPhantom обратили внимание специалисты компании Promon. По их словам, в настоящее время операторы распространяют его через электронные письма, СМС и сообщения в мессенджерах. Владельцы мобильных устройств на Android загружают вредонос под видом легитимных банковских приложений. На деле приложения настоящие, однако в довесок к ним идёт вредоносная составляющая.

Задача FjordPhantom — вытащить учётные данные жертвы от онлайн-банкинга и осуществлять мошеннические транзакции. В одном из примеров атаки зловреда Promon упоминает, что ему удалось украсть 280 тыс. долларов у одного из пользователей.

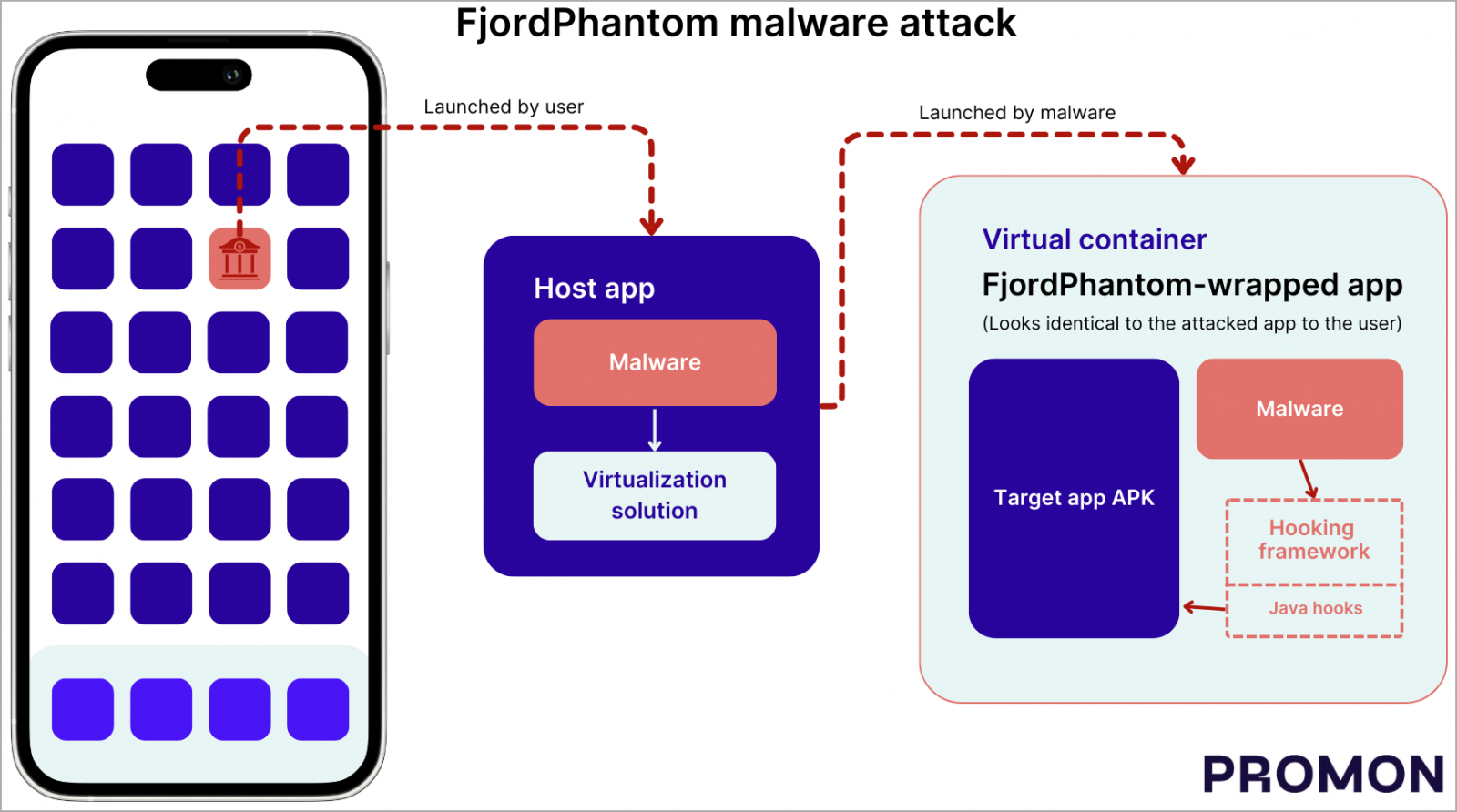

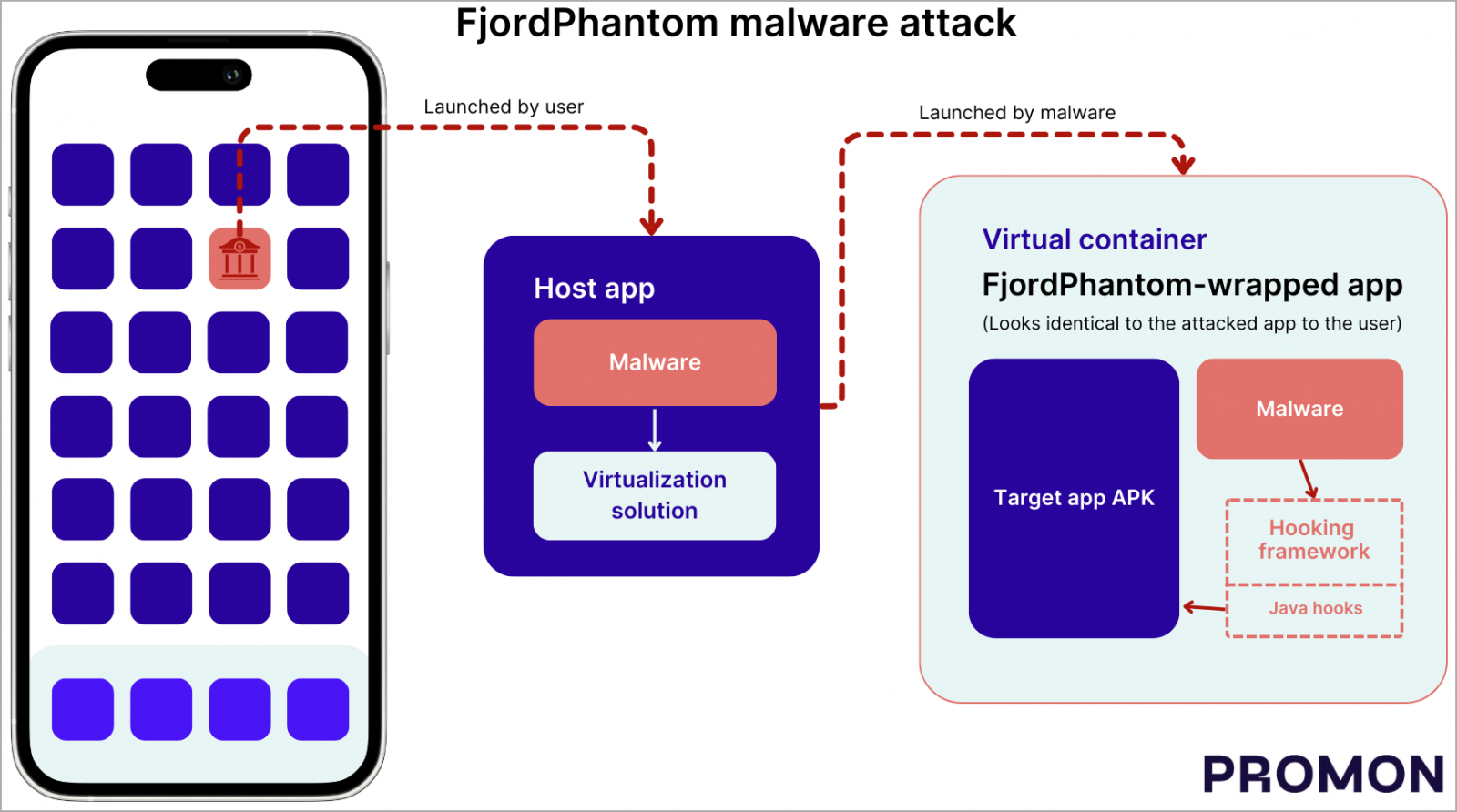

Как известно, в Android приложения могут запускаться в изолированной среде (контейнеры), что помогает, например, когда вам нужно запустить несколько копий программы с разными аккаунтами. FjordPhantom задействует метод виртуализации, позаимствованный из проектов с открытым исходным кодом. Троян создаёт на устройстве виртуальный контейнер без ведома пользователей. На этапе запуска вредонос устанавливает APK банковского софта, который изначально планировал загрузить пользователь.

Далее идёт выполнение вредоносного кода внутри того же контейнера, что делает его частью легитимного процесса. После этого FjordPhantom может внедрять свой код и перехватывать ключевые API, что позволяет фиксировать учётные данные, манипулировать транзакциями, просматривать конфиденциальную информацию и т. п.

С помощью этого трюка зловреду удаётся уходить от детектирования. На FjordPhantom обратили внимание специалисты компании Promon. По их словам, в настоящее время операторы распространяют его через электронные письма, СМС и сообщения в мессенджерах. Владельцы мобильных устройств на Android загружают вредонос под видом легитимных банковских приложений. На деле приложения настоящие, однако в довесок к ним идёт вредоносная составляющая.

Задача FjordPhantom — вытащить учётные данные жертвы от онлайн-банкинга и осуществлять мошеннические транзакции. В одном из примеров атаки зловреда Promon упоминает, что ему удалось украсть 280 тыс. долларов у одного из пользователей.

Как известно, в Android приложения могут запускаться в изолированной среде (контейнеры), что помогает, например, когда вам нужно запустить несколько копий программы с разными аккаунтами. FjordPhantom задействует метод виртуализации, позаимствованный из проектов с открытым исходным кодом. Троян создаёт на устройстве виртуальный контейнер без ведома пользователей. На этапе запуска вредонос устанавливает APK банковского софта, который изначально планировал загрузить пользователь.

Далее идёт выполнение вредоносного кода внутри того же контейнера, что делает его частью легитимного процесса. После этого FjordPhantom может внедрять свой код и перехватывать ключевые API, что позволяет фиксировать учётные данные, манипулировать транзакциями, просматривать конфиденциальную информацию и т. п.

Для просмотра ссылки необходимо нажать

Вход или Регистрация